Netzwerk-Firewalls sind kompliziert, und es ist wichtig, die verschiedenen Arten von Firewalls und ihre Funktionen zu verstehen, um Ihr Unternehmen vor Sicherheitsbedrohungen zu schützen.

Angesichts der Zunahme von Datenschutzverletzungen, die sowohl kleine als auch große Unternehmen betreffen, ist die Implementierung einer starken Firewall wichtiger denn je.

Wie funktionieren Firewalls?

Jede Firewall hat das gleiche übergeordnete Ziel: Schützen Sie das Netzwerk vor Bedrohungen von außen.

Sie überwachen eingehenden Datenverkehr und Datenpakete, die durch das System fließen, und identifizieren bekannte Aktivitätsmuster, die mit verschiedenen Angriffen korrelieren.

Es gibt verschiedene Arten von Firewalls, die unterschiedliche Kriterien für das Abfangen von Angriffen haben, und die fortgeschritteneren Arten von Firewalls bieten ein stärkeres und anspruchsvolleres Schutzniveau, als es die grundlegenden Optionen zulassen.

Next Generation Firewall

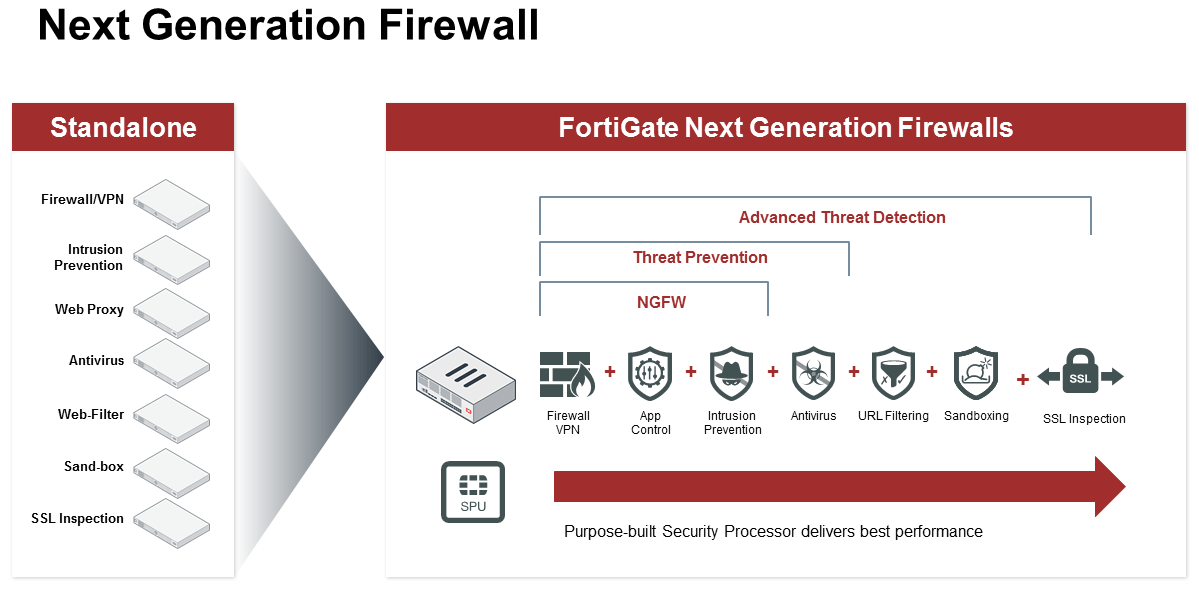

Unter allen Arten von Firewalls in der Netzwerksicherheit sind Next Generation Firewalls (NGFWs) eine der stärksten Optionen. Die NGFWs sind die robustesten und variieren in Größe und Preis, um den Anforderungen jeder Organisationsumgebung oder jedes Budgets gerecht zu werden.

Diese Firewalls bieten ein hohes Maß an Sicherheit und granulare Kontrolle über alle Daten, die durch das interne Netzwerk fließen. Diese Systeme bieten auch automatisierte Sichtbarkeit, um Sicherheitsbedrohungen zu beseitigen, und sind mit optionalen Sicherheits-Add-Ons wie Intrusion Monitoring, verschlüsseltem Cloud-Zugriff oder Antiviren-Scanning ausgestattet, um die Sicherheit weiter zu verbessern.

NGFWs ermöglichen Flexibilität bei der Sicherheitsbereitstellung und können Sicherheitsfunktionen wie IPS und SSL / TLS–Inspektion einzeln oder gleichzeitig mit sehr geringen Leistungseinbußen ausführen.

Darüber hinaus bieten NGFWs eine optimierte Gerätebereitstellung, bei der alle Geräte innerhalb des Unternehmensnetzwerks über das zentrale, interne System verbunden sind – dies ermöglicht einen vollständigen, synchronisierten Schutz und reduziert den Bedarf an zahlreichen Kontaktpunkten im gesamten Unternehmen.

Einige Schlüsselakteure im Firewall-Bereich der nächsten Generation sind:

- Fortinet FortiGate

- Forcepoint NGFW

- Palo Alto Networks PA-Serie

- SonicWall

- Barracuda F-Serie

- Cisco Firepower NGFW

Bildquelle: https://www.fortinet.com/blog/business-and-technology/redefining-next-generation-firewalls

Firewalls der nächsten Generation bieten einige der höchsten verfügbaren Sicherheitsstufen, können jedoch auch mit erheblichen Betriebskosten und Auswirkungen auf die Netzwerkleistung einhergehen, die Unternehmen berücksichtigen müssen.

Paketfilterung

Paketfilterung Firewalls sind eine der frühesten und einfachsten Formen der modernen Firewall. Diese Arten von Firewalls basieren auf der Idee der Datenfilterung. Wenn Informationen über eine Verbindung (über „Paket“) gesendet werden, vergleicht die Firewall jedes Paket mit einem Satz vorab festgelegter Kriterien, die sich normalerweise auf den Paketprotokollheader, die IP-Adressen, den Pakettyp oder die Portnummer beziehen.

Wenn das System anhand dieser Kriterien ein bekanntes Angriffsmuster erkennt, löscht es die Pakete und verhindert, dass die Verbindung hergestellt wird.

Die Einfachheit der Paketfilterfirewall schneidet jedoch in beide Richtungen. Während diese Firewalls einen grundlegenden Sicherheitsstandard bieten, können sie Pakete nur anhand breiter Kriterien bewerten, die sich häufig auf den Dienst beziehen, für den sie verwendet werden, oder auf den Zielport.

Im Vergleich zu den anderen Firewall-Optionen ist dies eine ziemlich oberflächliche Möglichkeit, böswilligen Datenverkehr zu verhindern, und erweiterte Sicherheitsfunktionen (z. B. Intrusion Detection) sind normalerweise nicht enthalten.

Circuit Level Gateway

Circuit Level Gateways sind eine andere Art von Firewall mit einem etwas anderen Ansatz. Anstatt Pakete zu filtern, stellt das Gateway eine Zwischenverbindung zwischen dem lokalen und dem Remote-Host her.

Diese Verbindung bietet koordinierte Sicherheit über das User Datagram Protocol (UDP) und das Transmission Control Protocol (TCP).

Im Wesentlichen erlauben die Gateways auf Schaltungsebene nur Datenverkehr, der durch den TCP-Handshake der Webverbindung überprüft werden kann. Wenn diese Überprüfung nicht erfolgt, wird der Datenverkehr nicht durchlaufen.

Wie die Paketfilterung ist auch diese Firewall einfach zu verstehen und zu implementieren – allerdings mit Einschränkungen.

Die Firewall kann keine Deep Packet Inspection durchführen, was bedeutet, dass sie die tatsächlichen Daten, die über die Verbindung gesendet werden, nicht bewerten kann. Mit dieser Firewall kann Malware unentdeckt durchschlüpfen, wenn sie die TCP-Überprüfung besteht.

Andererseits bedeutet seine Einfachheit, dass der Betrieb nur wenige Ressourcen erfordert und die Auswirkungen auf die Netzwerkleistung in der Regel minimal sind.

Möchten Sie mehr über die Sicherung Ihres Unternehmens erfahren? Schauen Sie sich diese Blogs an:

- Cyberbedrohungen, denen Sie wahrscheinlich ausgesetzt sind, und wie Sie sich verteidigen können

- Praktische Cybersicherheit für Ihr kleines Unternehmen

- Kritische Cybersicherheitsstrategien für KMU

Stateful Packet Inspection

Stateful Packet Inspection (SPI) Firewalls sind ein Hybrid, der die Paketfilterung kombiniert und gleichzeitig den Status jeder Netzwerksitzung verfolgt, basierend auf vorab festgelegten Sicherheitskriterien.

Mit Stateful Inspection Firewalls überwacht das System sowohl eingehende Pakete als auch das Vorhandensein von TCP-Verbindungen oder anderen Statusinformationen auf Sitzungsebene, um zu bestimmen, wie Daten gesendet werden können. Als Referenz arbeiten Stateful Inspection-Firewalls innerhalb der Netzwerkschicht des Open Systems Interconnection (OSI) -Frameworks.

Und während der Umfang des OSI-Modells zu groß ist, um hier darauf einzugehen, können Geschäftsinhaber sicher sein, dass diese Firewall-Methode einen viel höheren Sicherheitsstandard bietet als die grundlegende Paketfilterung.

Diese Firewall kann jedoch die Netzwerkleistung beeinträchtigen, da sie mehr Ressourcen benötigt. Wenn Sie eine Bewertung Ihrer Netzwerkinfrastruktur oder Preise für Netzwerk-Support-Services wünschen, wenden Sie sich noch heute an uns, um loszulegen.

Gateway auf Anwendungsebene (Proxy-Firewalls)

Gateways auf Anwendungsebene sind ein ausgeklügelter Firewalltyp, der den Datenverkehr auf Anwendungsebene und nicht auf Schaltungsebene filtert. Dies wird auch als „Proxy-Firewall“ bezeichnet, da das System normalerweise das Einrichten eines Proxyservers umfasst, um den Datenverkehr abzufangen und anhand einer Reihe von Sicherheitskriterien zu validieren, bevor er gesendet wird.

Dieser Ansatz bietet einen hervorragenden Schutz vor bösartigem Datenverkehr und Bedrohungsakteuren, da er die wesentliche Paketerkennung mit Kriterien auf Sitzungsebene in einem einfachen, schwer zu durchdringenden Framework kombiniert.

Am kritischsten ist, dass der Gateway-Proxy auf Anwendungsebene verhindert, dass böswillige Benutzer direkt auf Webanwendungen zugreifen. Natürlich, wie viele anspruchsvolle Firewalls, kommt die Sicherheit auf Kosten der Systemleistung.

Machen Sie sich mit den verschiedenen Arten von Firewalls vertraut

Es gibt viele Anbieter, die verschiedene Arten von Firewalls anbieten, und jede Lösung hat ihre eigenen Vor- und Nachteile. Und es ist wichtig, eine Firewall in Betracht zu ziehen, die Ihren Sicherheitsanforderungen, Richtlinien und der Cybersicherheitsstrategie Ihres Unternehmens entspricht.

Eine Schwachstellenbewertung hilft Ihnen, Schwachstellen in Ihrer Infrastruktur zu identifizieren und Ihre Firewall zu analysieren.

Ebenso wichtig ist die Implementierung der Firewall. Wenn eine Firewall falsch implementiert ist, ist Ihr Unternehmen anfällig und offen für Bedrohungen. Als Best Practice wenden Sie sich am besten an IT-Beratungsexperten

Kontaktieren Sie uns, wenn Sie daran interessiert sind, eine sichere Geschäftsumgebung zu schaffen.