Los firewalls de red son intrincados, y es esencial comprender los diferentes tipos de firewalls y sus funciones para proteger su negocio de las amenazas de seguridad.

Con las filtraciones de datos en aumento, dirigidas tanto a pequeñas como a grandes empresas, implementar un firewall sólido es más importante que nunca.

¿Cómo Funcionan los Cortafuegos?

Cada firewall tiene el mismo objetivo general: Proteja la red de amenazas externas.

Monitorean el tráfico entrante y los paquetes de datos que fluyen a través del sistema, identificando patrones de actividad conocidos que se correlacionan con varios ataques.

Hay varios tipos de cortafuegos que tienen diferentes criterios para interceptar ataques, y los tipos más avanzados de cortafuegos ofrecen un nivel de protección más fuerte y sofisticado de lo que permiten las opciones básicas.

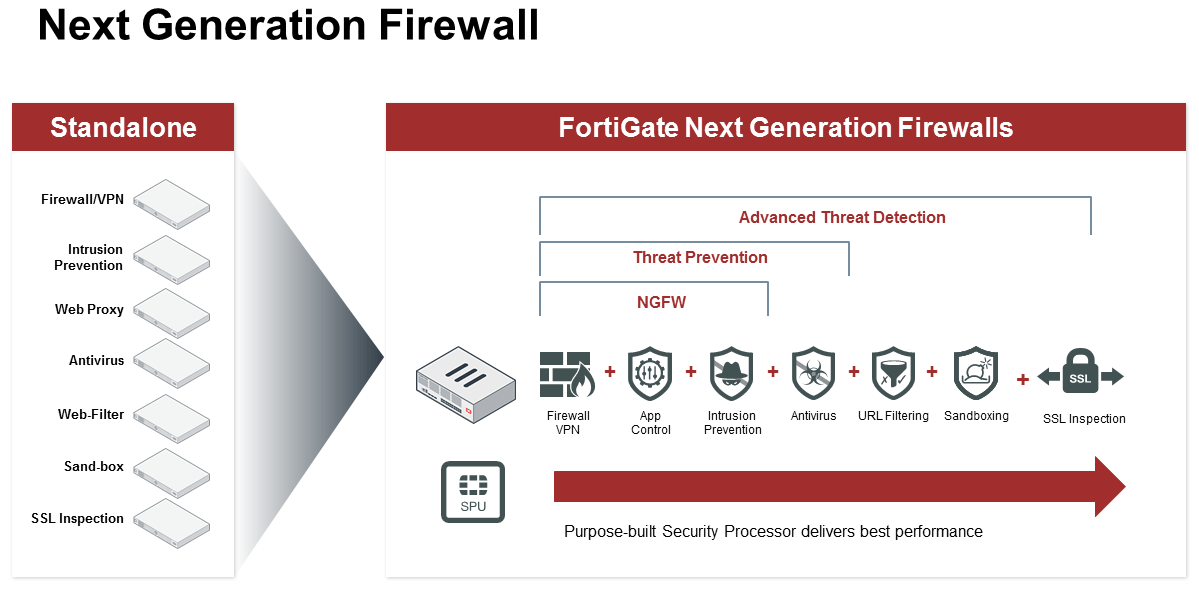

Firewall de próxima generación

Entre todos los tipos de firewalls en seguridad de red, una de las opciones más sólidas son los firewalls de próxima generación (NGFWs). Los NGFW son los más robustos y varían en tamaño y precio para adaptarse a las necesidades de cualquier entorno organizacional o presupuesto.

Estos firewalls ofrecen altos niveles de seguridad y control granular sobre todos los datos que fluyen a través de la red interna, generalmente combinando el bloqueo de firewall a nivel de aplicación junto con una inspección exhaustiva de paquetes que evalúa el contenido del paquete en sí. Estos sistemas también ofrecen visibilidad automatizada para eliminar las amenazas de seguridad y vienen con complementos de seguridad opcionales, como monitoreo de intrusiones, acceso cifrado a la nube o análisis antivirus para mejorar aún más la seguridad.

Los NGFW permiten flexibilidad con la implementación de seguridad y pueden ejecutar funciones de seguridad, como la inspección IPS y SSL/TLS, de forma individual o simultánea con muy poca degradación del rendimiento.

Además, los NGFW proporcionan una implementación de dispositivos optimizada donde todos los dispositivos dentro de la red de una empresa están conectados a través del sistema interno centralizado, lo que permite una protección completa y sincronizada y reduce la necesidad de numerosos puntos de contacto en toda la organización.

Algunos jugadores clave en el espacio de Firewall de Próxima generación incluyen:

- Fortinet FortiGate

- Forcepoint NGFW

- Palo Alto Networks PA Series

- SonicWall

- Barracuda F-Series

- Cisco Firepower NGFW

Fuente de la imagen: https://www.fortinet.com/blog/business-and-technology/redefining-next-generation-firewalls

Los firewalls de próxima generación ofrecen algunos de los niveles más altos de seguridad disponibles, pero también pueden conllevar costos operativos más sustanciales e impactos en el rendimiento de la red que las empresas deberán tener en cuenta.

Filtrado de paquetes

Los cortafuegos de filtrado de paquetes son una de las formas más tempranas y simples del cortafuegos moderno. Estos tipos de cortafuegos se basan en la idea del filtrado de datos. Cuando la información se envía a través de una conexión (a través de «paquete»), el firewall compara cada paquete con un conjunto de criterios preestablecidos, generalmente relacionados con el encabezado del protocolo del paquete, las direcciones IP, el tipo de paquete o el número de puerto.

Si el sistema detecta un patrón de ataque conocido basado en estos criterios, elimina los paquetes y evita que se realice la conexión.

Sin embargo, la simplicidad del firewall de filtrado de paquetes corta en ambos sentidos. Si bien estos firewalls ofrecen un estándar básico de seguridad, solo pueden evaluar paquetes según amplios conjuntos de criterios, a menudo relacionados con el servicio para el que se están utilizando o el puerto de destino.

En comparación con las otras opciones de firewall, esta es una forma bastante superficial de prevenir el tráfico malicioso, y normalmente no se incluyen características de seguridad más avanzadas (como la detección de intrusos).

Puerta de enlace de nivel de circuito

Las puertas de enlace de nivel de circuito son otro tipo de firewall con un enfoque ligeramente diferente. En lugar de filtrar paquetes, la puerta de enlace crea una conexión intermedia entre los hosts locales y remotos.

Esta conexión ofrece seguridad coordinada a través del Protocolo de Datagramas de Usuario (UDP) y el Protocolo de Control de Transmisión (TCP).

En esencia, las pasarelas de nivel de circuito solo permiten el tráfico que se puede verificar mediante el protocolo de enlace TCP de la conexión web. Si esta verificación no ocurre, el tráfico no pasa.

Al igual que el filtrado de paquetes, este firewall es fácil de entender e implementar, pero viene con limitaciones.

El firewall no puede realizar una inspección profunda de paquetes, lo que significa que no puede evaluar los datos reales que se envían a través de la conexión. Con este firewall, el malware puede pasar desapercibido si pasa la verificación TCP.

Por otro lado, su simplicidad significa que se necesitan pocos recursos para operar, y los impactos en el rendimiento de la red tienden a ser mínimos.

¿Está interesado en obtener más información sobre cómo proteger su negocio? Echa un vistazo a estos blogs:

- Las amenazas cibernéticas Que Probablemente Enfrentará y Cómo Defenderse

- Seguridad Cibernética práctica para Su Pequeña Empresa

- Estrategias críticas de seguridad cibernética para PYMES

Inspección de paquetes con estado

Los firewalls de inspección de paquetes con estado (SPI) son un poco híbridos, combinan el filtrado de paquetes junto con el seguimiento del estado de cada sesión de red, sobre la base de criterios de seguridad preestablecidos.

Con firewalls de inspección con estado, el sistema monitorea tanto los paquetes entrantes como la presencia de cualquier conexión TCP o cualquier otra información de estado a nivel de sesión para determinar cómo se pueden enviar los datos. Como referencia, los firewalls de inspección con estado funcionan dentro de la capa de red del marco de Interconexión de Sistemas Abiertos (OSI).

Y aunque el alcance del modelo OSI es demasiado grande para entrar aquí, los propietarios de negocios pueden estar seguros de que este método de firewall ofrecerá un estándar de seguridad mucho más alto que el filtrado de paquetes básico.

Sin embargo, este firewall puede dañar el rendimiento de la red porque requiere más recursos. Si desea una evaluación de su infraestructura de red o de los precios de los servicios de soporte de red, comuníquese hoy mismo para comenzar.

Puerta de enlace de nivel de aplicación (cortafuegos proxy)

Las puertas de enlace de nivel de aplicación son un tipo sofisticado de firewall que filtra el tráfico en la capa de aplicación en lugar del nivel de circuito. Esto también se conoce como un» firewall proxy», ya que el sistema generalmente implica configurar un servidor proxy para interceptar el tráfico y validarlo contra un conjunto de criterios de seguridad antes de enviarlo.

Este enfoque ofrece una gran protección contra el tráfico malicioso y los actores de amenazas, ya que combina la detección de paquetes esencial con criterios de nivel de sesión en un marco simple y difícil de penetrar.

Lo más importante es que el proxy de puerta de enlace a nivel de aplicación evita que los usuarios malintencionados accedan directamente a las aplicaciones web. Por supuesto, al igual que muchos firewalls sofisticados, la seguridad se produce a expensas del rendimiento del sistema.

Familiarícese con los diferentes tipos de Firewalls

Hay muchos proveedores que ofrecen varios tipos de firewalls, y cada solución tiene sus propios beneficios e inconvenientes a considerar. Y es fundamental considerar un firewall que satisfaga sus necesidades de seguridad, sus políticas y la estrategia de ciberseguridad de su empresa.

Una evaluación de vulnerabilidades le ayudará a identificar vulnerabilidades en su infraestructura y analizar su firewall, creando una hoja de ruta para su empresa y la seguridad de ti.

La implementación del firewall es igual de importante. Si un firewall se implementa incorrectamente, deja a su organización vulnerable y abierta a amenazas, y como práctica recomendada, es mejor ponerse en contacto con expertos en consultoría de TI

Contáctenos si está interesado en crear un entorno empresarial seguro.