a hálózati tűzfalak bonyolultak, és elengedhetetlen megérteni a különböző típusú tűzfalakat és azok funkcióit, hogy megvédje vállalkozását a biztonsági fenyegetésektől.

a kis-és nagyvállalatokat egyaránt megcélzó adatsértések számának növekedésével az erős tűzfal megvalósítása fontosabb, mint valaha.

Hogyan Működnek A Tűzfalak?

minden tűzfalnak ugyanaz az átfogó célja: Védje a hálózatot a külső fenyegetésektől.

figyelik a bejövő forgalmat és a rendszeren átáramló adatcsomagokat, azonosítva az ismert aktivitási mintákat, amelyek korrelálnak a különböző támadásokkal.

különböző típusú tűzfalak léteznek, amelyek eltérő kritériumokkal rendelkeznek a támadások elfogására, és a fejlettebb típusú tűzfalak erősebb és kifinomultabb védelmi szintet kínálnak, mint az alapvető opciók lehetővé teszik.

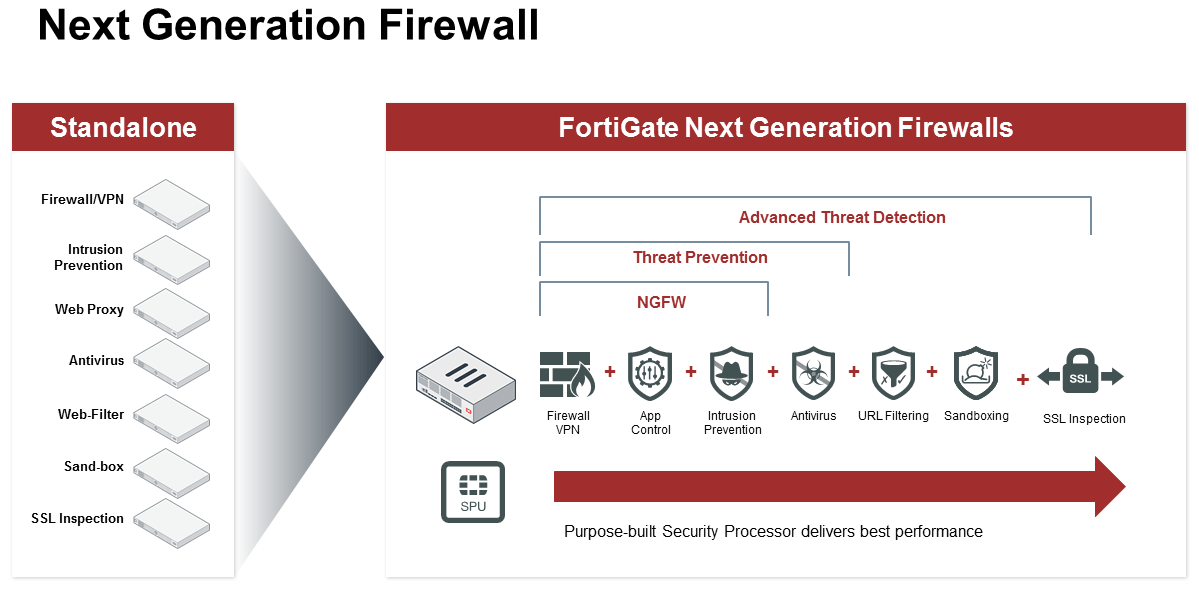

következő generációs tűzfal

a hálózati biztonság minden típusú tűzfala közül az egyik legerősebb lehetőség a következő generációs tűzfalak (NGFWs). Az NGFW-k a legerőteljesebbek, és méretükben és árukban eltérőek, hogy megfeleljenek a szervezeti környezet vagy a költségvetés igényeinek.

ezek a tűzfalak magas szintű biztonságot és részletes ellenőrzést biztosítanak a belső hálózaton keresztül áramló összes adat felett, általában kombinálva az alkalmazásszintű tűzfal blokkolását az alapos csomagellenőrzéssel, amely felméri a csomag tartalmát. Ezek a rendszerek Automatizált láthatóságot is kínálnak a biztonsági fenyegetések kiküszöbölésére, és opcionális biztonsági kiegészítőkkel, például behatolásfigyeléssel, titkosított felhő-hozzáféréssel vagy víruskereséssel rendelkeznek a biztonság további növelése érdekében.

az NGFWs lehetővé teszi a rugalmasságot a biztonsági telepítés során, és képes futtatni a biztonsági funkciókat – például az IPS és az SSL/TLS ellenőrzést – külön-külön vagy egyidejűleg, nagyon kis teljesítményromlás mellett.

emellett az NGFWs korszerű eszköztelepítést biztosít, ahol a vállalati hálózaton belüli összes eszköz a központosított, belső rendszeren keresztül csatlakozik – lehetővé téve a teljes, szinkronizált védelmet, és csökkentve a szervezeten belüli számos kapcsolattartó pont szükségességét.

néhány kulcsszereplő a következő generációs Tűzfaltérben:

- Fortinet FortiGate

- Forcepoint NGFW

- Palo Alto hálózatok PA sorozat

- SonicWall

- Barracuda F-sorozat

- Cisco Firepower NGFW

kép forrása: https://www.fortinet.com/blog/business-and-technology/redefining-next-generation-firewalls

a következő generációs tűzfalak az elérhető legmagasabb szintű biztonságot nyújtják, de jelentős működési költségekkel és hálózati teljesítményhatásokkal is járhatnak, amelyekkel a vállalkozásoknak számolniuk kell.

Csomagszűrés

a csomagszűrő tűzfalak a modern tűzfal egyik legkorábbi és legegyszerűbb formája. Az ilyen típusú tűzfalak az adatszűrés gondolatára épülnek. Amikor az információkat kapcsolaton keresztül küldik (“csomagon” keresztül), a tűzfal összehasonlítja az egyes csomagokat egy előre meghatározott kritériumkészlettel, amely általában a csomagprotokoll fejlécéhez, IP-címéhez, csomagtípusához vagy portszámához kapcsolódik.

ha a rendszer ezen kritériumok alapján ismert támadási mintát észlel, eldobja a csomagokat, és megakadályozza a kapcsolat létrejöttét.

a csomagszűrő tűzfal egyszerűsége azonban mindkét irányba vág. Míg ezek a tűzfalak alapvető biztonsági színvonalat kínálnak, a csomagokat csak széles körű kritériumok alapján tudják értékelni, gyakran az általuk használt Szolgáltatáshoz vagy a célporthoz kapcsolódóan.

a többi tűzfalopcióhoz képest ez meglehetősen felületes módszer a rosszindulatú forgalom megelőzésére, és a fejlettebb biztonsági funkciók (például a behatolás észlelése) általában nem szerepelnek benne.

áramköri szintű átjáró

az áramköri szintű átjárók egy másik típusú tűzfal, kissé eltérő megközelítéssel. A csomagok szűrése helyett az átjáró közvetítő kapcsolatot hoz létre a helyi és a távoli gazdagépek között.

ez a kapcsolat összehangolt biztonságot nyújt a User Datagram Protocol (UDP) és a Transmission Control Protocol (TCP) protokollok között.

lényegében az áramköri szintű átjárók csak olyan forgalmat engedélyeznek, amelyet a webkapcsolat TCP kézfogásával lehet ellenőrizni. Ha ez az ellenőrzés nem történik meg, a forgalom nem megy keresztül.

a csomagszűréshez hasonlóan ezt a tűzfalat is egyszerű megérteni és telepíteni – de vannak korlátai.

a tűzfal nem tudja végrehajtani a mélycsomag-ellenőrzést, ami azt jelenti, hogy nem tudja felmérni a kapcsolaton keresztül küldött tényleges adatokat. Ezzel a tűzfallal a rosszindulatú programok észrevétlenül átcsúszhatnak, ha átmennek a TCP ellenőrzésen.

másrészt egyszerűsége azt jelenti, hogy kevés erőforrást igényel a működtetése, és a hálózati teljesítményre gyakorolt hatások általában minimálisak.

szeretne többet megtudni vállalkozása biztonságáról? Nézze meg ezeket a blogokat:

- kiberfenyegetések, amelyekkel valószínűleg szembe kell néznie, és hogyan kell megvédeni magát

- gyakorlati kiberbiztonság a kisvállalkozások számára

- kritikus kiberbiztonsági stratégiák a kkv-k számára

Stateful Packet Inspection

Stateful packet inspection (SPI) a tűzfalak egy kicsit hibridek, kombinálva a csomagszűrést az egyes hálózati munkamenetek állapotának nyomon követése mellett, előre meghatározott biztonsági kritériumok alapján.

az állapotellenőrző tűzfalakkal a rendszer figyeli mind a bejövő csomagokat, mind a TCP-kapcsolatok vagy bármely más munkamenet-szintű állapotinformáció jelenlétét, hogy meghatározza az adatok küldésének módját. Referenciaként a stateful inspection tűzfalak az Open Systems Interconnection (OSI) keretrendszer hálózati rétegén belül működnek.

és bár az OSI modell hatóköre túl nagy ahhoz, hogy ide bekerüljön, a cégtulajdonosok biztosak lehetnek abban, hogy ez a tűzfal módszer sokkal magasabb szintű biztonságot nyújt, mint az alapvető csomagszűrés.

ez a tűzfal azonban károsíthatja a hálózati teljesítményt, mert több erőforrást igényel. Ha szeretné felmérni a hálózati infrastruktúrát vagy a hálózati támogatási szolgáltatások árait, lépjen kapcsolatba még ma az induláshoz.

Application Level Gateway (Proxy tűzfalak)

Application level Gateway egy kifinomult típusú tűzfal, amely szűri a forgalom az alkalmazás réteg helyett az áramkör szinten. Ezt “proxy tűzfalnak” is nevezik, mivel a rendszer általában magában foglalja egy proxy szerver beállítását a forgalom elfogására és egy sor biztonsági kritérium alapján történő érvényesítésére, mielőtt átküldené.

ez a megközelítés nagy védelmet nyújt a rosszindulatú forgalom és a fenyegetések szereplőivel szemben, mivel egyszerű, nehezen behatolható keretrendszerben ötvözi az alapvető csomagfelismerést a munkamenet-szintű kritériumokkal.

a legkritikusabb, hogy az application level gateway proxy megakadályozza, hogy a rosszindulatú felhasználók közvetlenül hozzáférjenek a webes alkalmazásokhoz. Természetesen, mint sok kifinomult tűzfal, a biztonság a rendszer teljesítményének rovására megy.

ismerkedjen meg a különböző típusú tűzfalakkal

rengeteg szolgáltató kínál különféle típusú tűzfalakat, és minden megoldásnak megvannak a maga előnyei és hátrányai. Fontos, hogy olyan tűzfalat válasszunk, amely megfelel az Ön biztonsági igényeinek, irányelveinek és vállalata kiberbiztonsági stratégiájának.

a sebezhetőségi értékelés segít azonosítani az infrastruktúra sérülékenységeit, és elemezni a tűzfalat — létrehozva egy ütemtervet vállalkozása és az it biztonsága számára.

a tűzfal megvalósítása ugyanolyan fontos. Ha egy tűzfalat helytelenül telepítenek, az sebezhetővé és fenyegetésekre nyitottá teszi a szervezetet, és a legjobb gyakorlatként érdemes felkeresni az informatikai tanácsadó szakértőket

vegye fel velünk a kapcsolatot, ha biztonságos üzleti környezetet szeretne létrehozni.