zapory sieciowe są skomplikowane i konieczne jest zrozumienie różnych typów zapór sieciowych i ich funkcji, aby chronić firmę przed zagrożeniami bezpieczeństwa.

wraz ze wzrostem liczby naruszeń danych, skierowanych zarówno do małych, jak i dużych firm, wdrożenie silnej zapory sieciowej jest ważniejsze niż kiedykolwiek.

Jak Działają Zapory Sieciowe?

każdy firewall ma ten sam nadrzędny cel: Chroń sieć przed zagrożeniami z zewnątrz.

monitorują ruch przychodzący i pakiety danych przepływające przez system, identyfikując znane wzorce aktywności, które korelują z różnymi atakami.

istnieją różne typy zapór sieciowych, które mają różne kryteria przechwytywania ataków, a bardziej zaawansowane typy zapór sieciowych oferują silniejszy i bardziej wyrafinowany poziom ochrony niż pozwalają na to podstawowe opcje.

Zapora nowej generacji

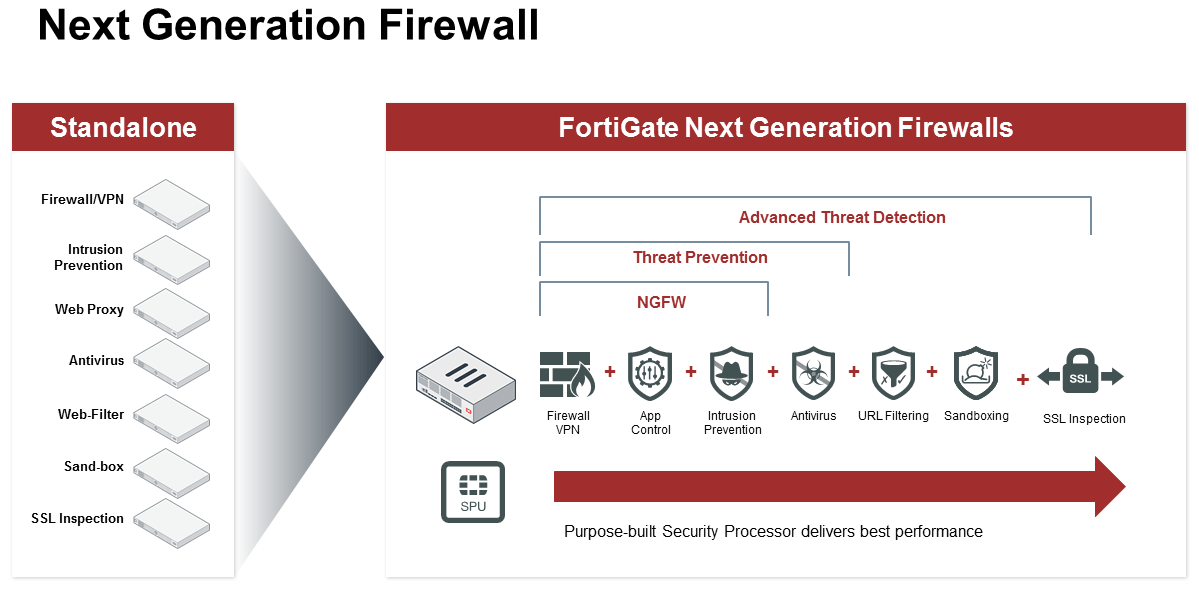

wśród wszystkich typów zapór sieciowych jedną z najsilniejszych opcji są zapory nowej generacji (NGFWs). NGFW są najbardziej wytrzymałe i różnią się wielkością i ceną, aby dopasować się do potrzeb każdego środowiska organizacyjnego lub budżetu.

zapory te oferują wysoki poziom bezpieczeństwa i szczegółową kontrolę nad wszystkimi danymi przepływającymi przez sieć wewnętrzną, Zwykle łącząc blokowanie zapory na poziomie aplikacji z dokładną inspekcją pakietów, która ocenia zawartość samego pakietu. Systemy te oferują również automatyczną widoczność w celu wyeliminowania zagrożeń bezpieczeństwa i są dostarczane z opcjonalnymi dodatkami bezpieczeństwa, takimi jak monitorowanie włamań, szyfrowany dostęp do chmury lub skanowanie antywirusowe w celu dalszego zwiększenia bezpieczeństwa.

NGFWs pozwala na elastyczność przy wdrażaniu zabezpieczeń i może uruchamiać funkcje zabezpieczeń – takie jak inspekcje IPS i SSL/TLS – pojedynczo lub jednocześnie z bardzo małą degradacją wydajności.

ponadto NGFW zapewniają usprawnione wdrażanie urządzeń, w ramach którego wszystkie urządzenia w sieci przedsiębiorstwa są połączone za pośrednictwem scentralizowanego, wewnętrznego systemu – co pozwala na pełną, zsynchronizowaną ochronę i zmniejsza potrzebę istnienia wielu punktów kontaktowych w całej organizacji.

niektórzy kluczowi gracze w przestrzeni zapory następnej generacji to:

- Fortinet FortiGate

- Forcepoint NGFW

- Palo Alto Networks PA Series

- SonicWall

- Barracuda F-Series

- Cisco Firepower NGFW

źródło obrazu: https://www.fortinet.com/blog/business-and-technology/redefining-next-generation-firewalls

zapory nowej generacji oferują jedne z najwyższych dostępnych poziomów bezpieczeństwa, ale mogą również wiązać się z większymi kosztami operacyjnymi i wpływem na wydajność sieci, które firmy będą musiały uwzględnić.

filtrowanie pakietów

zapory filtrujące pakiety są jedną z najwcześniejszych i najprostszych form nowoczesnej zapory. Tego typu zapory są zbudowane na idei filtrowania danych. Gdy informacje są wysyłane przez połączenie (przez „pakiet”), zapora sieciowa porównuje każdy pakiet do zestawu wstępnie ustalonych kryteriów, zwykle związanych z nagłówkiem protokołu pakietów, adresami IP, typem pakietu lub numerem portu.

jeśli system wykryje znany wzorzec ataku na podstawie tych kryteriów, upuszcza pakiety i uniemożliwia nawiązanie połączenia.

jednak prostota zapory filtrującej Pakiety obraca się w obie strony. Chociaż te zapory oferują podstawowy standard bezpieczeństwa, mogą oceniać Pakiety tylko na podstawie szerokich zestawów kryteriów, często związanych z usługą, do której są używane lub portem docelowym.

w porównaniu z innymi opcjami zapory sieciowej jest to dość powierzchowny sposób zapobiegania złośliwemu ruchowi, a bardziej zaawansowane funkcje zabezpieczeń (takie jak wykrywanie włamań) zazwyczaj nie są uwzględniane.

bramka poziomu obwodu

bramki poziomu obwodu to kolejny typ zapory o nieco innym podejściu. Zamiast filtrować Pakiety, Brama tworzy połączenie pośrednie między hostami lokalnymi i zdalnymi.

połączenie to zapewnia skoordynowane bezpieczeństwo w ramach protokołu UDP (User Datagram Protocol) i protokołu TCP (Transmission Control Protocol).

zasadniczo bramy na poziomie obwodu zezwalają tylko na ruch, który może być zweryfikowany przez uścisk dłoni połączenia sieciowego TCP. Jeśli ta weryfikacja nie nastąpi, ruch nie przejdzie.

podobnie jak filtrowanie pakietów, ta zapora jest prosta do zrozumienia i wdrożenia – ale ma ograniczenia.

zapora nie może przeprowadzić głębokiej inspekcji pakietów, co oznacza, że nie może ocenić rzeczywistych danych wysyłanych przez połączenie. Dzięki tej zaporze złośliwe oprogramowanie może prześlizgnąć się niezauważone, jeśli przejdzie weryfikację TCP.

z drugiej strony jego prostota oznacza, że obsługa wymaga niewiele zasobów, a wpływ na wydajność sieci jest zwykle minimalny.

chcesz dowiedzieć się więcej o zabezpieczeniu swojej firmy? Sprawdź te blogi:

- cyberzagrożenia, z którymi prawdopodobnie się spotkasz i jak się bronić

- praktyczne bezpieczeństwo cybernetyczne dla Twojej małej firmy

- krytyczne strategie bezpieczeństwa cybernetycznego dla MŚP

inspekcja pakietów Stateful

zapory Stateful packet inspection (SPI) są nieco hybrydowe, łącząc filtrowanie pakietów ze śledzeniem stanu każdej sesji sieciowej, na podstawie wcześniej ustalonych kryteriów bezpieczeństwa.

dzięki zapór inspekcyjnych ze stanem, system monitoruje zarówno przychodzące pakiety, jak i obecność połączeń TCP lub innych informacji o stanie na poziomie sesji, aby określić, w jaki sposób dane mogą być wysyłane. Dla odniesienia, stanowe zapory inspekcyjne działają w warstwie sieciowej platformy Open Systems Interconnection (OSI).

i chociaż zakres modelu OSI jest zbyt duży, aby się do niego dostać, właściciele firm mogą być pewni, że ta metoda zapory zapewni znacznie wyższy standard bezpieczeństwa niż podstawowe filtrowanie pakietów.

jednak ta zapora może uszkodzić wydajność sieci, ponieważ wymaga więcej zasobów. Jeśli chcesz uzyskać ocenę infrastruktury sieciowej lub ceny usług wsparcia sieciowego, skontaktuj się z nami już dziś, aby rozpocząć.

Brama na poziomie aplikacji (zapory Proxy)

bramy na poziomie aplikacji są zaawansowanym typem zapory, która filtruje ruch na warstwie aplikacji, a nie na poziomie obwodu. Jest to również znane jako „zapora proxy”, ponieważ system zwykle wymaga skonfigurowania serwera proxy w celu przechwycenia ruchu i zweryfikowania go zgodnie z zestawem kryteriów bezpieczeństwa przed wysłaniem go.

to podejście zapewnia doskonałą ochronę przed złośliwym ruchem i aktorami zagrożeń, ponieważ łączy istotne wykrywanie pakietów z kryteriami na poziomie sesji w prostej, trudnej do penetracji strukturze.

co najważniejsze, serwer proxy bramki na poziomie aplikacji uniemożliwia złośliwym użytkownikom bezpośredni dostęp do aplikacji internetowych. Oczywiście, podobnie jak wiele zaawansowanych zapór ogniowych, bezpieczeństwo odbywa się kosztem wydajności systemu.

zapoznaj się z różnymi typami zapór sieciowych

istnieje wiele dostawców oferujących różne typy zapór sieciowych, a każde rozwiązanie ma swoje zalety i wady do rozważenia. Ważne jest, aby rozważyć zaporę, która spełnia Twoje potrzeby w zakresie bezpieczeństwa, zasady i strategię cyberbezpieczeństwa firmy.

ocena luk w zabezpieczeniach pomoże Ci zidentyfikować luki w infrastrukturze i przeanalizować zaporę sieciową — tworząc mapę drogową dla Twojej firmy i jej bezpieczeństwa.

równie ważna jest implementacja Firewalla. Jeśli zapora sieciowa jest nieprawidłowo zaimplementowana, Twoja organizacja jest podatna na zagrożenia i otwarta na zagrożenia, a najlepszą praktyką jest skontaktowanie się z ekspertami IT consulting

skontaktuj się z nami, jeśli chcesz stworzyć bezpieczne środowisko biznesowe.