- Mitä IKEv2 On?

- näin IKEv2 toimii

- Yleiset tekniset tiedot IKEv2: sta

- IKEv1 vs. IKEv2

- Onko IKEv2 Turvassa?

- Salasanakysymykset

- ISAKMP: n hyväksikäyttö

- Man-in-the-Middle-hyökkäykset

- Onko IKEv2 Nopea?

- IKEv2 edut ja haitat

- edut

- haitat

- mikä on IKEv2 VPN-tuki?

- Tarvitsetko IKEv2 VPN: ää, johon voit luottaa?

- Määritä IKEv2-yhteys äärimmäisen helposti

- Special Deal! Hanki CactusVPN $ 2.7 / mo!

- IKEv2 vs. muut VPN-protokollat

- IKEv2 vs. L2TP/IPSec

- IKEv2 vs. IPSec

- IKEv2 vs. OpenVPN

- IKEv2 vs. PPTP

- IKEv2 vs. WireGuard®

- IKEv2 vs. SoftEther

- IKEv2 vs. SSTP

- onko IKEv2-protokolla siis hyvä valinta?

- Mitä IKEv2 On? Lopuksi

Mitä IKEv2 On?

IKEv2 (Internet Key Exchange version 2) on VPN-salausprotokolla, joka käsittelee pyyntö-ja vastaustoimia. Se varmistaa, että liikenne on turvallista luomalla ja käsittelemällä SA (Security Association) – attribuutin autentikointisarjassa-yleensä IPSec: ssä, koska IKEv2 perustuu periaatteessa siihen ja on sisäänrakennettu siihen.

IKEv2: n kehitti Microsoft yhdessä Ciscon kanssa, ja se on IKEv1: n seuraaja.

näin IKEv2 toimii

kuten mikä tahansa VPN-protokolla, IKEv2 on vastuussa turvallisen tunnelin luomisesta VPN-asiakkaan ja VPN-palvelimen välille. Se tekee sen todentamalla ensin sekä asiakkaan että palvelimen, ja sitten sopimalla, mitä salausmenetelmiä käytetään

jo mainitsimme, että IKEv2 käsittelee SA-attribuutin, mutta mikä on SA? Yksinkertaisesti sanottuna, se on prosessi, jossa luodaan turvallisuus attribuutteja kahden verkkoyksikön välillä (tässä tapauksessa VPN-asiakas ja VPN-palvelin). Se tekee sen luomalla saman symmetrisen salausavaimen molemmille yksiköille. Kyseistä avainta käytetään sitten salaamaan ja purkamaan kaikki tiedot, jotka kulkevat VPN-tunnelin läpi.

Yleiset tekniset tiedot IKEv2: sta

- IKEv2 tukee useiden muiden salausalgoritmien ohella IPSec: n uusimpia salausalgoritmeja.

- yleensä IKE-daemon (taustaprosessina toimiva ohjelma) toimii käyttäjäavaruudessa (sovellusten ajamiseen tarkoitettu järjestelmämuisti), kun taas IPSec-pino toimii ytimen avaruudessa (käyttöjärjestelmän ydin). Se auttaa parantamaan suorituskykyä.

- IKE-protokolla käyttää UDP-paketteja ja UDP-porttia 500. SUOJAUSSIDOKSEN luomiseen tarvitaan yleensä neljästä kuuteen pakettia.

- IKE perustuu seuraaviin suojausprotokolliin:

- ISAKMP (Internet Security Association and Key Management Protocol)

- SKEME (Versatile Secure Key Exchange Mechanism)

- OAKLEY (Oakley Key Determination Protocol))

- IKEv2 VPN-protokolla tukee MOBIKE-toimintoa (IKEv2 Mobility ja Multihoming Protocol), jonka avulla protokolla voi vastustaa verkon muutoksia.

- IKEv2 tukee PFS: ää (Perfect Forward Secret).

- vaikka IKEv2: n kehitti Microsoft yhdessä Ciscon kanssa, protokollasta on olemassa avoimen lähdekoodin toteutuksia (kuten OpenIKEv2, Openswan ja strongSwan).

- IKE käyttää X. 509-varmenteita käsitellessään autentikointiprosessia.

IKEv1 vs. IKEv2

tässä on luettelo suurimmista eroista IKEv2: n ja IKEv1: n välillä:

- IKEv2 tarjoaa EAP-todennuksensa ansiosta oletuksena tuen etäkäyttöön.

- IKEv2 on ohjelmoitu kuluttamaan vähemmän kaistanleveyttä kuin IKEv1.

- IKEv2 VPN-protokolla käyttää salausavaimia molemmille puolille, mikä tekee siitä IKEv1: tä turvallisemman.

- IKEv2: lla on MOBIKE-tuki, eli se pystyy vastustamaan verkon muutoksia.

- IKEv1: ssä ei ole sisäänrakennettua NAT-traversiota kuten IKEv2: ssa.

- toisin kuin IKEv1, IKEv2 voi itse asiassa havaita, onko VPN-tunneli ”elossa” vai ei. Tämän ominaisuuden avulla IKEv2 voi automaattisesti palauttaa pudotetun yhteyden.

- IKEv2-salaus tukee useampia algoritmeja kuin IKEv1.

- IKEv2 tarjoaa paremman luotettavuuden parantuneiden järjestysnumeroiden ja kuittausten avulla.

- IKEv2-protokolla määrittää ensin, onko pyytäjä todella olemassa ennen kuin ryhdytään suorittamaan mitään toimia. Siksi se on vastustuskykyisempi DoS-hyökkäyksille.

Onko IKEv2 Turvassa?

Kyllä, IKEv2 on protokolla, jota on turvallista käyttää. Se tukee 256-bittistä salausta ja voi käyttää salakirjoituksia, kuten AES, 3DES, Camellia ja ChaCha20. Lisäksi IKEv2 / IPSec tukee myös PFS + protokollan MOBIKE-ominaisuutta, joka varmistaa, ettei yhteyttäsi pudoteta verkkoja vaihdettaessa.

toinen mainitsemisen arvoinen asia on, että IKEv2: n varmennepohjainen todentamisprosessi varmistaa, ettei mitään toimia tehdä ennen kuin pyynnön esittäjän henkilöllisyys on määritetty ja vahvistettu.

on myös totta, että Microsoft työskenteli IKEv2: n parissa, eikä se ole kovin luotettava yhtiö. He eivät kuitenkaan työstäneet protokollaa yksin, vaan yhdessä Ciscon kanssa. IKEv2 ei myöskään ole täysin suljettu lähdekoodi, sillä protokollan avoimen lähdekoodin toteutukset ovat olemassa.

silti meidän pitäisi käsitellä kolmea tietoturvaan liittyvää IKEv2/IPSec-kysymystä:

Salasanakysymykset

vuonna 2018 tuli esiin joitakin tutkimuksia, jotka korostivat sekä IKEv1: n että IKEv2: n mahdollisia tietoturvaheikkouksia. IKEv1-ongelmien ei pitäisi koskea sinua, kunhan et käytä protokollaa. Mitä IKEv2 kysymys, näyttää siltä, että se voitaisiin suhteellisen helposti hakkeroida, jos kirjautumissalasana, jota käytetään se on heikko.

silti, että normaalisti ei ole valtava tietoturvaongelma, jos käyttää vahvaa salasanaa. Samaa voidaan sanoa, jos käytät kolmannen osapuolen VPN-palvelua, koska he käsittelevät IKEv2-kirjautumissalasanoja ja todennusta puolestasi. Niin kauan kuin valitset kunnollisen, turvallisen palveluntarjoajan, ongelmia ei pitäisi olla.

ISAKMP: n hyväksikäyttö

saksalaislehti Der Spiegel julkaisi vuodettuja NSA: n esityksiä, joissa väitettiin NSA: n pystyvän hyödyntämään IKE: tä ja ISAKMP: tä IPSec-liikenteen salauksen purkamisessa. Jos et tiennyt, IPSec käyttää ISAKMP: tä VPN-palveluneuvottelujen toteuttamiseen.

valitettavasti yksityiskohdat ovat hieman epämääräisiä, eikä esitysten oikeellisuudesta ole tarkkaa varmuutta. Jos olet hyvin huolissasi tästä ongelmasta, sinun pitäisi välttää yhteyden muodostamista itse ja hankkia sen sijaan IKEv2-yhteys luotettavalta VPN-palveluntarjoajalta, joka käyttää tehokkaita salakirjoituksia.

Man-in-the-Middle-hyökkäykset

näyttää siltä, että IPSec VPN-kokoonpanot, joiden tarkoituksena on mahdollistaa useiden kokoonpanojen neuvottelu, voivat mahdollisesti joutua heikompien hyökkäysten kohteeksi (eräänlainen Man-in-the-Middle-hyökkäys). Näin voi käydä, vaikka IKEv2: ta käytettäisiin IKEv1: n sijasta.

onneksi ongelma voidaan välttää, jos käytetään tiukempia konfiguraatioita ja jos asiakasjärjestelmät on huolellisesti eriytetty usealle palvelupisteelle. Tämä tarkoittaa englanniksi sitä, että jos VPN-palveluntarjoaja tekee työnsä oikein, sinun ei tarvitse huolehtia tästä.

Onko IKEv2 Nopea?

Kyllä, IKEv2 / IPSec tarjoaa kunnolliset Online-nopeudet. Itse asiassa, se on yksi nopeimmista VPN protokollia, jotka ovat saatavilla online-käyttäjille-mahdollisesti jopa yhtä nopeasti kuin PPTP tai SoftEther. Ja se kaikki kiitos sen parannettu arkkitehtuuri ja tehokas vastaus/pyyntö viestinvaihto prosessi. Myös se, että se toimii UDP-portti 500 varmistaa on alhainen latenssi.

vielä parempi, koska sen MOBIKE-ominaisuus, sinun ei tarvitse huolehtia IKEv2: n nopeuksien laskusta tai keskeytymisestä, kun vaihdat verkkoa.

IKEv2 edut ja haitat

edut

- IKEv2-tietoturva on melko vahva, sillä se tukee useita huippuluokan salakirjoituksia.

- korkeasta tietoturvastandardistaan huolimatta IKEv2 tarjoaa nopeita verkkonopeuksia.

- IKEv2 pystyy helposti vastustamaan verkkomuutoksia MOBIKE-tukensa ansiosta ja pystyy automaattisesti palauttamaan pudotetut yhteydet.

- IKEv2 on natiivisti saatavilla BlackBerry-laitteille, ja se voidaan konfiguroida myös muille mobiililaitteille.

- IKEv2 VPN-yhteyden luominen on suhteellisen yksinkertaista.

haitat

- koska IKEv2 käyttää vain UDP-porttia 500, palomuuri tai verkon ylläpitäjä voi estää sen.

- IKEv2 ei tarjoa yhtä paljon cross-platform-yhteensopivuutta kuin muut protokollat (PPTP, L2TP, OpenVPN, SoftEther).

mikä on IKEv2 VPN-tuki?

IKEv2 VPN-tuki tarkoittaa käytännössä sitä, että kolmannen osapuolen VPN-palveluntarjoaja tarjoaa palvelunsa kautta pääsyn IKEv2/IPSec-yhteyksiin. Onneksi yhä useammat VPN-palveluntarjoajat ovat alkaneet ymmärtää, kuinka tärkeä tämä protokolla on mobiilikäyttäjille, joten löydät nyt todennäköisemmin palveluita, jotka tarjoavat IKEv2-yhteyksiä kuin ennen.

silti suosittelemme valitsemaan VPN-palveluntarjoajan, joka tarjoaa pääsyn useisiin VPN-protokolliin. Vaikka IKEv2 / IPSec on loistava protokolla mobiilissa, ei ole pahitteeksi, että sinulla on kunnollinen varmuuskopio (kuten OpenVPN tai SoftEther), kun käytät muita laitteita kotona

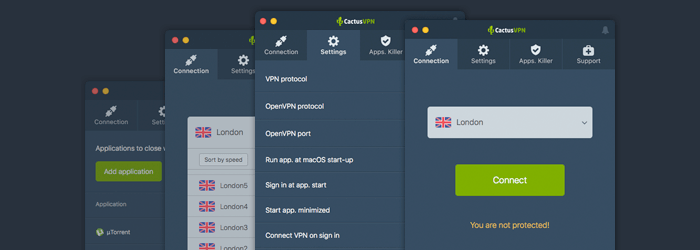

Tarvitsetko IKEv2 VPN: ää, johon voit luottaa?

CactusVPN on juuri se palvelu, jota tarvitset. Tarjoamme nopeita IKEv2 / IPSec-yhteyksiä, jotka on suojattu AES: llä, 256-bittisellä NIST-elliptisellä käyrällä, SHA-256: lla ja RSA-2048: lla. Lisäksi suojaamme yksityisyyttäsi jättämällä kirjaamatta mitään tietojasi, ja palvelumme on varustettu DNS-vuotosuojauksella ja Killswitch too

sen lisäksi, sinun pitäisi tietää, että IKEv2 ei ole ainoa vaihtoehto käytettävissänne. Tarjoamme myös pääsyn muihin VPN-protokolliin: OpenVPN, SoftEther, SSTP, L2TP/IPSec ja PPTP.

Määritä IKEv2-yhteys äärimmäisen helposti

voit perustaa IKEv2/IPSec-tunnelin muutamalla klikkauksella, jos käytät CactusVPN: ää. Tarjoamme useita cross-platform yhteensopivia asiakkaita, jotka ovat erittäin käyttäjäystävällisiä.

Special Deal! Hanki CactusVPN $ 2.7 / mo!

ja kun sinusta tulee CactusVPN-asiakas, meillä on vielä selustasi 30 päivän rahat takaisin-takuu.

Tallenna 72 nyt

IKEv2 vs. muut VPN-protokollat

ennen kuin aloitamme, on syytä mainita, että kun keskustelemme IKEv2: sta tässä osiossa, puhumme IKEv2: sta/IPSec: stä, koska sitä protokollaa VPN-palveluntarjoajat yleensä tarjoavat. IKEv2: ta ei myöskään voi normaalisti käyttää yksinään, koska se on IPsec: n sisällä rakennettu protokolla (minkä vuoksi se on yhdistetty sen kanssa). Aloitetaan:

IKEv2 vs. L2TP/IPSec

sekä L2TP että IKEv2 ovat yleensä IPSecin pareina, kun VPN-palveluntarjoajat tarjoavat niitä. Se tarkoittaa, että niillä on taipumus tarjota samantasoista turvallisuutta. Silti, vaikka L2TP/IPSec on suljetun lähdekoodin, on avoimen lähdekoodin toteutuksia IKEv2. Ja Snowden on väittänyt NSA: n heikentäneen L2TP/IPSec: tä, vaikka väitteen tueksi ei ole todellisia todisteita.

IKEv2/IPSec on nopeampi kuin L2TP/IPSec, koska L2TP / IPSec on resurssitehokkaampi sen tuplakapselointiominaisuuden vuoksi, ja myös VPN-tunnelin neuvotteleminen kestää kauemmin. Ja vaikka molemmat protokollat käyttävät melko paljon samoja portteja, koska ne on yhdistetty IPSec: iin, L2TP/IPSec saattaa olla helpompi estää Nat – palomuurilla, koska L2TP ei aina toimi hyvin NAT: n kanssa-varsinkin jos L2TP: n läpivienti ei ole käytössä reitittimessä.

myös, kun puhumme vakaudesta, on syytä mainita, että IKEv2 on paljon vakaampi kuin L2TP/IPSec, koska se kestää verkon muutokset. Periaatteessa, tämä tarkoittaa, että voit vaihtaa WiFi-yhteyden datasuunnitelma yhteys ilman IKEv2 yhteys menee alas. Puhumattakaan siitä, että vaikka IKEv2-yhteys katkeaisi, se palautuu heti.

saavutettavuuden osalta L2TP/IPSec on natiivisti saatavilla useammalla alustalla kuin IKEv2/IPSec on, mutta IKEv2 on saatavilla BlackBerry-laitteille.

kaiken kaikkiaan näyttää siltä, että IKEv2 / IPSec on parempi valinta mobiilikäyttäjille, kun taas L2TP / IPSec toimii hyvin muissa laitteissa.

jos haluat lisätietoja L2TP: stä, seuraa tätä linkkiä.

IKEv2 vs. IPSec

IKEv2/IPSec on melko paljon parempi kaikin puolin kuin IPSec, koska se tarjoaa IPSecin turvallisuusedut IKEv2: n suurten nopeuksien ja vakauden ohella. Et voi myöskään verrata IKEv2: ta IPSec: hen, koska IKEv2 on protokolla, jota käytetään IPSec-protokollapaketissa. Myös IKEv2 perustuu olennaisesti IPSec-tunnelointiin.

jos haluat lukea lisää IPSec: stä, tutustu siitä kertovaan artikkeliimme.

IKEv2 vs. OpenVPN

OpenVPN on erittäin suosittu verkkokäyttäjien keskuudessa parannetun tietoturvansa vuoksi, mutta sinun tulisi tietää, että IKEv2 voi tarjota samantasoisen suojan. On totta, että IKEv2 turvaa tiedot IP-tasolla, kun taas OpenVPN tekee sen liikenteen tasolla, mutta se ei oikeastaan ole jotain, jonka pitäisi tehdä valtava ero.

emme kuitenkaan voi kieltää sitä tosiasiaa, että OpenVPN on avoimen lähdekoodin ansiosta houkuttelevampi vaihtoehto kuin IKEv2. Tietenkään, että ei enää tule niin valtava ongelma, jos käytät avoimen lähdekoodin toteutuksia IKEv2.

verkkonopeuksilla mitattuna IKEv2 on yleensä OpenVPN: ää nopeampi – myös silloin, kun OpenVPN käyttää UDP-siirtoprotokollaa. Toisaalta verkon ylläpitäjän on paljon vaikeampaa estää OpenVPN-yhteyksiä, koska protokolla käyttää porttia 443, joka on HTTPS-liikenneportti. IKEv2, valitettavasti, käyttää vain UDP-portti 500 jonka verkon admin voi estää tarvitsematta huolehtia pysäyttää muita elintärkeitä online-liikennettä.

yhteyden vakauden osalta molemmat protokollat pärjäävät melko hyvin, mutta IKEv2 päihittää OpenVPN: n mobiililaitteissa, koska se voi vastustaa verkon muutoksia. On totta, että OpenVPN voidaan määrittää tekemään samoin ”float” – komennolla, mutta se ei ole yhtä tehokas ja vakaa kuin IKEv2.

cross-platform-tuen osalta IKEv2 on hieman OpenVPN: ää jäljessä, mutta se toimii BlackBerry-laitteissa. Myös, IKEv2 on yleensä hieman helpompi perustaa, koska se on yleensä natiivisti integroitu alustoille se on saatavilla.

Haluatko tietää lisää OpenVPN: stä? Tässä on perusteellinen opas kirjoitimme siitä

IKEv2 vs. PPTP

IKEv2 on yleensä paljon parempi valinta kuin PPTP yksinkertaisesti siksi, että se on paljon turvallisempi kuin se. Ensinnäkin se tarjoaa tuen 256-bittisille salausavaimille ja huippuluokan salakirjoituksille, kuten AES: lle. Tietääksemme IKEv2: n liikenne ei ole vielä selvinnyt NSA: n toimesta. Samaa ei voi sanoa PPTP-liikenteestä.

tämän lisäksi PPTP on paljon vähemmän stabiili kuin IKEv2. Se ei voi vastustaa verkon muutoksia helposti kuten IKEv2, ja – vielä pahempaa – se on erittäin helppo estää palomuuri-erityisesti Nat palomuuri, koska PPTP ei ole natiivisti tuettu NAT. Itse asiassa, jos PPTP läpivienti ei ole käytössä reitittimessä, PPTP-yhteyttä ei voi edes perustaa.

normaalisti yksi PPTP: n tärkeimmistä kohokohdista, joiden ansiosta se erottuu kilpailijoistaan, on sen erittäin suuri nopeus. No, hauska asia on, että IKEv2 pystyy tarjoamaan samanlaisia nopeuksia kuin PPTP.

periaatteessa PPTP on IKEv2: ta parempi vain käytettävyyden ja asennuksen helppouden suhteen. Näet, PPTP on natiivisti rakennettu tonnia alustoja, joten konfigurointi yhteys on erittäin yksinkertainen. Näin ei välttämättä kuitenkaan ole tulevaisuudessa, sillä natiivitukea PPTP: lle on alettu poistaa joidenkin käyttöjärjestelmien uudemmista versioista. Esimerkiksi PPTP ei ole enää natiivisti saatavilla iOS 10: ssä ja macOS Sierrassa.

kaiken kaikkiaan kannattaa aina valita IKEv2 PPTP: n sijaan, jos mahdollista.

jos haluat lisätietoja PPTP: stä ja selvittää, miksi se on niin riskialtis vaihtoehto, seuraa tätä linkkiä.

IKEv2 vs. WireGuard®

tietojesi pitäisi olla turvassa molemmilla protokollilla. Mutta jos haluat nykyaikaisemman lähestymistavan kryptografiaan, kannattaa pitäytyä Wireguardissa. Ja vaikka IKEv2: ssa on joitakin avoimen lähdekoodin toteutuksia, useimmat palveluntarjoajat eivät käytä niitä.

L2TP / IPSec, IKEv2 / IPSec on helpompi estää, koska se käyttää vähemmän portteja: UDP 500, ESP IP Protocol 50, UDP 4500. Plussan puolella, IKEv2 tarjoaa MOBIKE-ominaisuus, jonka avulla protokolla vastustaa verkon muutoksia. Joten jos siirryt WiFi mobiilidatan mobiili, VPN ei pitäisi katkaista.

molemmat protokollat ovat hyvin nopeita. Wireguardilla meillä on joskus nopeampia nopeuksia,mutta ei paljon.

molemmat toimivat useimmissa käyttöjärjestelmissä. Ainoa ero on, että IKEv2 / IPSec on natiivisti saatavilla BlackBerry-laitteisiin.

tarvitaanpa nopeutta tai turvallisuutta (tai molempia), kumpi tahansa protokolla on erinomainen valinta. Ehkä kiinni IKEv2 / IPSec jos käytät älypuhelinta, koska MOBIKE ominaisuus on todella hyödyllinen.

jos haluat lisätietoja Wireguardista, tässä on linkki oppaaseen.

IKEv2 vs. SoftEther

sekä IKEv2 että SoftEther ovat melko turvallisia protokollia, ja vaikka SoftEther voisi olla luotettavampi, koska se on avointa lähdekoodia, löytyy myös avoimen lähdekoodin toteutuksia IKEv2: sta. Molemmat protokollat ovat myös erittäin nopeita, joskin SoftEther saattaa olla hieman nopeampi kuin IKEv2.

kun kyse on vakaudesta, asiat ovat toisin. Ensinnäkin SoftEther on paljon vaikeampi estää palomuurilla, koska se toimii portilla 443 (HTTPS-portti). Toisaalta, IKEv2: n MOBIKE-ominaisuuden avulla se voi saumattomasti vastustaa verkon muutoksia(kuten Kun siirryt WiFi-yhteydestä datasuunnitelmaan).

sinua saattaa myös kiinnostaa tietää, että vaikka SoftEther VPN-palvelimella on tuki IPSec-ja l2tp / IPSec-protokollille (mm.), sillä ei ole tukea IKEv2/IPSec-protokollalle.

loppujen lopuksi SoftEther on melko paljon parempi vaihtoehto kuin IKEv2, vaikka saatat mieluummin käyttää IKEv2 jos olet mobiilikäyttäjä-varsinkin kun se on saatavilla BlackBerry-laitteille.

jos haluat tietää lisää Softetherista, katso se tästä linkistä.

IKEv2 vs. SSTP

IKEv2 ja SSTP tarjoavat samantasoisen tietoturvan, mutta SSTP on paljon palomuurinkestävämpi, koska se käyttää TCP-porttia 443, jota ei voi normaalisti estää. Toisaalta, SSTP ei ole saatavilla niin monilla alustoilla kuin IKEv2 on. SSTP on rakennettu vain Windows-järjestelmiin (Vista ja uudempi), ja sitä voidaan edelleen konfiguroida reitittimissä, Linuxissa ja Androidissa. IKEv2 toimii kaikilla näillä alustoilla ja enemmän (macOS, iOS, FreeBSD ja BlackBerry-laitteet).

sekä IKEv2: n että SSTP: n kehitti Microsoft, mutta IKEv2: n kehitti Microsoft yhdessä Ciscon kanssa. Se tekee siitä hieman luotettavamman kuin SSTP: stä, jonka omistaa yksinomaan Microsoft – yhtiö, joka on aiemmin luovuttanut NSA: lle pääsyn salattuihin viesteihin ja joka on myös osa PRISM-valvontaohjelmaa.

yhteysnopeuksien suhteen molemmat protokollat ovat melko tasapäisiä, mutta on hyvin todennäköistä, että IKEv2 on nopeampi kuin SSTP. Miksi? Koska SSTP: n nopeuksia verrataan usein OpenVPN: n nopeuksiin, ja olemme jo maininneet, että IKEv2 on nopeampi kuin OpenVPN. Sen lisäksi on myös se, että SSTP käyttää vain TCP: tä, joka on hitaampi kuin UDP (IKEv2: n käyttämä siirtoprotokolla).

Kiinnostaako lisätietoja SSTP: stä? Tässä on artikkeli, jonka kirjoitimme siitä.

onko IKEv2-protokolla siis hyvä valinta?

Kyllä, IKEv2 on hyvä vaihtoehto turvalliseen, sujuvaan online-kokemukseen. Suosittelemme silti käyttämään joko OpenVPN: ää tai Softetheriä, mutta jos näitä vaihtoehtoja ei jostain syystä ole saatavilla, IKEv2 toimii myös hyvin – varsinkin jos käytät matkapuhelintasi ja matkustat melko usein.

Mitä IKEv2 On? Lopuksi

IKEv2 on sekä VPN-protokolla että IPSec-ohjelmistossa käytetty salausprotokolla.

sitä käytetään pääasiassa VPN-asiakkaan ja VPN-palvelimen välisen suojatun viestinnän luomiseen ja todentamiseen.

IKEv2 on erittäin turvallinen käyttää, sillä siinä on tuki tehokkaille salauksille, ja se myös paransi kaikkia IKEv1: ssä olleita tietoturva-aukkoja. Myös IKEv2 on erinomainen valinta mobiilikäyttäjille sen MOBIKE-tuen ansiosta, jonka avulla IKEv2-yhteydet kestävät verkon muutoksia.

silti suosittelemme valitsemaan VPN-palveluntarjoajan, joka tarjoaa pääsyn useisiin protokolliin IKEv2: n rinnalla. Vaikka se on loistava vaihtoehto mobiilikäyttäjille, ei ole pahitteeksi, että on vielä parempia protokollia (kuten OpenVPN ja SoftEther) vaihtoehtona muille laitteille.