- O Que É IKEv2?

- veja Como IKEv2 Obras

- General Technical Details About IKEv2

- IKEv1 vs. IKEv2

- O IKEv2 Está Seguro?

- questões relativas a Password

- ataques Man-in-the-Middle

- IKEv2 Vantagens e Desvantagens

- Vantagens

- desvantagens

- o que é o Suporte VPN IKEv2?

- precisa de um VPN IKEv2 em que você pode confiar?

- Configure uma ligação IKEv2 com extrema facilidade

- acordo especial! Obter CactusVPN por $ 2,7 / mo!E uma vez que você se tornar um cliente CactusVPN, nós ainda teremos suas costas com uma garantia de reembolso de 30 dias.

- IKEv2 vs. outros protocolos VPN

- IKEv2 vs. L2TP/IPSec

- IKEv2 vs. IPSec

- IKEv2 vs. OpenVPN

- IKEv2 vs. PPTP

- IKEv2 vs. WireGuard®

- IKEv2 vs. SoftEther

- IKEv2 vs. SSTP

- O Que É IKEv2? Na conclusão

O Que É IKEv2?

IKEv2 (Internet Key Exchange version 2) é um protocolo de criptografia VPN que lida com pedidos e ações de resposta. Ele garante que o tráfego é seguro, estabelecendo e manuseando o atributo SA (Security Association) dentro de um suíte de autenticação – geralmente IPSec, uma vez que IKEv2 é basicamente baseado nele e construído nele.

IKEv2 foi desenvolvido pela Microsoft juntamente com a Cisco, e é o sucessor do IKEv1.

veja Como IKEv2 Obras

Como qualquer protocolo de VPN, IKEv2 é responsável por estabelecer um túnel seguro entre o cliente VPN e o servidor VPN. Faz isso autenticando primeiro o cliente e o servidor, e depois concordando em quais métodos de criptografia serão usados

já mencionamos que IKEv2 lida com o atributo SA, mas o que é SA? Simplificando, é o processo de estabelecer atributos de segurança entre duas entidades de rede (neste caso, o cliente VPN e o servidor VPN). Ele faz isso gerando a mesma chave de criptografia simétrica para ambas as entidades. Essa chave é então usada para criptografar e descriptografar todos os dados que viajam através do túnel VPN.

General Technical Details About IKEv2

- IKEv2 supports Ipsec’s latest encryption algorithms, alongside multiple other encryption cifers.

- Geralmente, o IKE daemon (um programa que é executado como um processo de fundo) é executado no espaço do Usuário (memória do sistema dedicada a executar aplicações), enquanto a pilha IPSec é executado no espaço do kernel (o núcleo do sistema operacional). Isso ajuda a aumentar o desempenho.

- o protocolo IKE usa pacotes UDP e porta UDP 500. Normalmente, quatro a seis pacotes são necessários para a criação da SA.

- IKE é baseado nas seguintes protocolos de segurança subjacentes:

- ISAKMP (Internet Security Association and Key Management Protocol)

- SKEME (Versátil e Seguro de Troca de Chave do Mecanismo)

- OAKLEY (Oakley Chave de Determinação do Protocolo de)

- IKEv2 protocolo VPN suporta MOBIKE IKEv2 (Mobilidade e Multihoming Protocol), uma função que permite que o protocolo de resistir a mudanças na rede.

- IKEv2 suporta PFS (segredo avançado perfeito).

- enquanto IKEv2 foi desenvolvido pela Microsoft juntamente com a Cisco, existem implementações de código aberto do protocolo (como OpenIKEv2, Openswan e strongSwan).

- IKE usa certificados X. 509 quando lida com o processo de autenticação.

IKEv1 vs. IKEv2

Aqui está uma lista das principais diferenças entre IKEv2 e IKEv1:

- IKEv2 oferece suporte para acesso remoto por padrão, graças à sua autenticação EAP.

- IKEv2 está programado para consumir menos largura de banda do que IKEv1.

- o protocolo VPN IKEv2 usa chaves de encriptação para ambos os lados, tornando-o mais seguro do que IKEv1.

- IKEv2 tem suporte MOBIKE, o que significa que pode resistir a mudanças de rede.

- IKEv1 não tem traversal NAT incorporado como IKEv2.

- ao contrário de IKEv1, IKEv2 pode realmente detectar se um túnel VPN está “vivo” ou não. Esse recurso permite que IKEv2 restabeleça automaticamente uma conexão descartada.

- IKEv2 encryption supports more algorithms than IKEv1.

- IKEv2 oferece maior confiabilidade através de números de sequência melhorados e agradecimentos.

- o protocolo IKEv2 irá primeiro determinar se o requerente realmente existe antes de prosseguir com quaisquer ações. Por causa disso, é mais resistente aos ataques DoS.

O IKEv2 Está Seguro?

Sim, IKEv2 é um protocolo que é seguro usar. Ele suporta criptografia de 256 bits, e pode usar Cifras como AES, 3DES, Camellia, e ChaCha20. Além disso, IKEv2/IPSec também suporta PFS + o recurso MOBIKE do protocolo garante que sua conexão não será descartada quando mudar de redes.

Outra coisa que vale a pena mencionar é que IKEv2 do certificado de autenticação baseada em processo de certifica-se de que nenhuma ação será tomada até que a identidade do solicitante é determinada e confirmada.

também, é verdade que a Microsoft trabalhou no IKEv2, e isso não é uma empresa muito confiável. No entanto, eles não trabalharam no protocolo sozinho, mas junto com o Cisco. Além disso, o IKEv2 não é completamente de código fechado já que implementações de código aberto do protocolo existem.Ainda assim, devemos abordar três questões relacionadas com a segurança relativas ao IKEv2/IPSec:

questões relativas a Password

em 2018, algumas pesquisas vieram à tona que destacaram as potenciais deficiências de segurança tanto do IKEv1 como do IKEv2. Os problemas do IKEv1 não devem preocupar-te desde que não uses o protocolo. Quanto à edição do IKEv2, parece que poderia ser relativamente facilmente hackeado se a senha de login que é usada por ele é fraca.

ainda assim, isso normalmente não é uma grande preocupação de segurança se você está usando uma senha forte. O mesmo pode ser dito se você estiver usando um serviço VPN de terceiros, uma vez que eles estarão lidando com as senhas de login IKEv2 e autenticação em seu nome. Desde que você escolha um provedor decente e seguro, não deve haver problemas. A revista alemã Der Spiegel divulgou apresentações vazadas da NSA que afirmaram que a NSA foi capaz de explorar IKE e ISAKMP para descriptografar o tráfego IPSec. No caso de você não saber, ISAKMP é usado pelo IPSec para implementar as negociações de serviço VPN.

infelizmente, os detalhes são um pouco vagos, e não há nenhuma maneira exata de garantir que as apresentações são válidas. No caso de você estar muito preocupado com este problema, você deve evitar configurar a conexão por conta própria e, em vez disso, obter uma conexão IKEv2 de um provedor VPN confiável que usa poderosas cifras de criptografia.

ataques Man-in-the-Middle

parece que configurações de VPN IPSec que são destinadas a permitir que múltiplas configurações a serem negociadas poderiam potencialmente ser sujeitas a ataques downgrade (um tipo de ataques Man-in-the-Middle). Isso pode acontecer mesmo que IKEv2 seja usado em vez de IKEv1.

felizmente, o problema pode ser evitado se configurações mais rigorosas são usadas, e se os sistemas do cliente são cuidadosamente segregados em múltiplos pontos de acesso ao serviço. O que isso significa em inglês é que se o provedor VPN faz seu trabalho direito, você não deve ter que se preocupar com isso.O IKEv2 É Rápido?

Sim, IKEv2 / IPSec oferece velocidades online decentes. Na verdade, é um dos protocolos VPN mais rápidos que estão disponíveis para usuários online – potencialmente tão rápido quanto PPTP ou SoftEther. E isso é tudo graças à sua arquitetura melhorada e ao eficiente processo de troca de mensagens de resposta/solicitação. Além disso, o facto de funcionar na porta UDP 500 garante que há baixa latência.

melhor ainda, devido ao seu recurso MOBIKE, você não precisa se preocupar com as velocidades do IKEv2 caindo ou sendo interrompido quando você muda de redes.

IKEv2 Vantagens e Desvantagens

Vantagens

- IKEv2 de segurança é muito forte, pois suporta vários high-end cifras.

- apesar de seu alto padrão de segurança, IKEv2 oferece velocidades online rápidas.

- IKEv2 pode facilmente resistir às mudanças de rede devido ao seu suporte MOBIKE, e pode restaurar automaticamente as conexões abandonadas.

- IKEv2 está disponível nativamente em dispositivos BlackBerry, e pode ser configurado em outros dispositivos móveis também.

- configurar uma ligação VPN IKEv2 é relativamente simples.

desvantagens

- uma vez que IKEv2 usa apenas o porto UDP 500, uma firewall ou um administrador de rede poderia bloqueá-lo.

- IKEv2 não oferece tanta compatibilidade entre plataformas como outros protocolos (PPTP, L2TP, OpenVPN, SoftEther).

o que é o Suporte VPN IKEv2?

o Suporte de VPN IKEv2 é basicamente quando um fornecedor de VPN de terceiros oferece acesso às ligações IKEv2/IPSec através do seu serviço. Felizmente, cada vez mais provedores de VPN começaram a reconhecer a importância deste Protocolo para os usuários móveis, então você está mais propenso a encontrar serviços que oferecem conexões IKEv2 Agora do que antes.

ainda assim, recomendamos a escolha de um provedor VPN que oferece acesso a vários protocolos VPN. Enquanto IKEv2 / IPSec é um grande protocolo no celular, não faz mal ter um backup decente (como OpenVPN ou SoftEther) quando você está usando outros dispositivos em casa

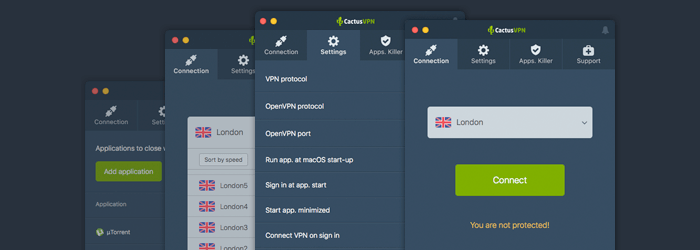

precisa de um VPN IKEv2 em que você pode confiar?

CactusVPN é apenas o serviço que você precisa. Nós oferecemos conexões IKEv2 / IPSec de alta velocidade que são seguras com AES, curva elíptica NIST de 256 bits, SHA-256, e RSA-2048. Além disso, protegemos a sua privacidade não registrando nenhum dos seus dados, e o nosso serviço vem equipado com proteção de vazamento DNS e um Killswitch também

além disso, você deve saber que IKEv2 não será a única opção à sua disposição. Também oferecemos acesso a outros protocolos VPN: OpenVPN, SoftEther, SSTP, L2TP/IPSec e PPTP.

Configure uma ligação IKEv2 com extrema facilidade

pode configurar um túnel IKEv2/IPSec com apenas alguns cliques se usar o CactusVPN. Oferecemos vários clientes compatíveis entre plataformas, que são muito user-friendly.

acordo especial! Obter CactusVPN por $ 2,7 / mo!E uma vez que você se tornar um cliente CactusVPN, nós ainda teremos suas costas com uma garantia de reembolso de 30 dias.

Save 72 Now

IKEv2 vs. outros protocolos VPN

Antes de começarmos, devemos mencionar que quando vamos discutir IKEv2 nesta secção, vamos nos referir a IKEv2/IPSec já que este é o protocolo VPN provedores geralmente oferecem. Além disso, IKEv2 normalmente não pode ser usado por conta própria, uma vez que é um protocolo construído dentro do IPSec (e é por isso que ele é emparelhado com ele). Com isso fora do caminho, vamos começar:

IKEv2 vs. L2TP/IPSec

Ambos L2TP e IKEv2 são geralmente emparelhado com IPSec quando eles são oferecidos por provedores de VPN. Isso significa que tendem a oferecer o mesmo nível de segurança. Ainda assim, enquanto L2TP / IPSec é de código fechado, existem implementações de código aberto do IKEv2. Isso, e o Snowden alegou que a NSA enfraqueceu o L2TP/IPSec, embora não haja provas reais que confirmem essa afirmação.

IKEv2 / IPSec é mais rápido do que L2TP/IPSec, uma vez que L2TP/IPSec é mais intensivo em recursos devido à sua funcionalidade de encapsulação dupla, e também leva mais tempo para negociar um túnel VPN. E enquanto ambos os protocolos praticamente usam as mesmas portas devido a serem emparelhados com IPSec, L2TP / IPSec pode ser mais fácil de bloquear com um firewall NAT, uma vez que L2TP tende a algumas vezes não funcionar bem com NAT – especialmente se L2TP Passhrough não está habilitado no roteador.

também, enquanto estamos no tópico da estabilidade, deve-se mencionar que IKEv2 é muito mais estável do que L2TP/IPSec, uma vez que pode resistir a mudanças de rede. Basicamente, isso significa que você pode mudar de uma conexão Wi-Fi para uma conexão de plano de dados sem a conexão IKEv2 cair. Já para não falar que mesmo que uma ligação IKEv2 caia, é restaurada imediatamente.

quanto à acessibilidade, L2TP / IPSec está disponível nativamente em mais plataformas do que IKEv2/IPSec está, mas IKEv2 está disponível em dispositivos BlackBerry.

no geral, parece que IKEv2 / IPSec é uma melhor escolha para usuários móveis, enquanto L2TP/IPSec funciona bem para outros dispositivos.

no caso de querer saber mais sobre L2TP, siga este link.

IKEv2 vs. IPSec

IKEv2/IPsec é muito melhor em todos os aspectos do que IPSec, uma vez que oferece os benefícios de segurança do IPSec ao lado das altas velocidades e estabilidade do IKEv2. Além disso, você realmente não pode comparar IKEv2 por conta própria com IPSec já que IKEv2 é um protocolo que é usado dentro do pacote de protocolo IPSec. Além disso, IKEv2 é essencialmente baseado no tunelamento IPSec.

se você gostaria de ler mais sobre IPSec, confira nosso artigo sobre isso.

IKEv2 vs. OpenVPN

OpenVPN é extremamente popular entre os utilizadores online devido à sua maior segurança, mas deve saber que o IKEv2 pode oferecer um nível de protecção semelhante. É verdade que o IKEv2 assegura a informação ao nível IP enquanto o OpenVPN faz isso ao nível do transporte, mas não é realmente algo que deva fazer uma grande diferença.

no entanto, não podemos negar o fato de que o OpenVPN ser open-source torna-o uma opção mais atraente do que o IKEv2. Claro, isso não se torna mais um problema tão grande se você usar implementações de código aberto do IKEv2.

em termos de velocidades online, IKEv2 é geralmente mais rápido do que OpenVPN – mesmo quando OpenVPN usa o protocolo de transmissão UDP. Por outro lado, é muito mais difícil para um administrador de rede bloquear conexões OpenVPN uma vez que o protocolo usa a porta 443, que é a porta de tráfego HTTPS. O IKEv2, infelizmente, usa apenas a porta UDP 500 que um administrador de rede pode bloquear sem ter que se preocupar em Parar outro tráfego online vital.

quanto à estabilidade da conexão, ambos os protocolos passam muito bem, mas IKEv2 supera o OpenVPN em dispositivos móveis, uma vez que ele pode resistir a mudanças de rede. É verdade que o OpenVPN pode ser configurado para fazer o mesmo com o comando “float”, mas não é tão eficiente e estável como o IKEv2.

em relação ao suporte cross-platform, IKEv2 está um pouco atrás do OpenVPN, mas ele trabalha em dispositivos BlackBerry. Além disso, IKEv2 é geralmente um pouco mais fácil de configurar, uma vez que é normalmente integrado nativamente nas plataformas em que está disponível.

quer saber mais sobre o OpenVPN? Aqui está um guia em profundidade que escrevemos sobre ele

IKEv2 vs. PPTP

IKEv2 é geralmente uma escolha muito melhor do que PPTP simplesmente porque é muito mais seguro do que ele. Por um lado, oferece suporte para chaves de criptografia de 256 bits e cifras de ponta como AES. Além disso, tanto quanto sabemos, o tráfego do IKEv2 ainda não foi decifrado pela NSA. O mesmo não pode ser dito sobre o tráfego PPTP.

além disso, PPTP é muito menos estável do que IKEv2. Ele não consegue resistir às mudanças de rede com facilidade como IKEv2, e – pior ainda – é extremamente fácil de bloquear com uma firewall – especialmente uma firewall NAT já que o PPTP não é nativamente suportado no NAT. De fato, se o PPTP Pass Through não estiver ativado em um roteador, uma conexão PPTP não pode ser estabelecida.

normalmente, um dos principais destaques da PPTP que fazem com que se destaque de sua concorrência é a sua velocidade muito alta. O engraçado é que o IKEv2 é capaz de oferecer velocidades semelhantes às oferecidas pelo PPTP.

basicamente, a única maneira de PPTP é melhor do que IKEv2 é quando se trata de disponibilidade e facilidade de configuração. Você vê, o PPTP é nativamente construído em toneladas de plataformas, então configurar uma conexão é extremamente simples. Ainda assim, isso pode não ser o caso no futuro, uma vez que o suporte nativo para PPTP começou a ser removido de versões mais recentes de alguns sistemas operacionais. Por exemplo, o PPTP já não está disponível nativamente em iOS 10 e MacOS Sierra.

ao todo, você deve sempre escolher IKEv2 sobre PPTP, se possível.

se você gostaria de saber mais sobre PPTP, e descobrir por que é uma opção tão arriscada, siga este link.

IKEv2 vs. WireGuard®

os seus dados devem ser seguros com ambos os protocolos. Mas se você quer uma abordagem mais moderna à criptografia, você deve ficar com WireGuard. E enquanto IKEv2 tem algumas implementações de código aberto, a maioria dos provedores não as usam.

como L2TP/IPSec, IKEv2 / IPSec é mais fácil de bloquear porque usa menos portas: UDP 500, ESP IP Protocol 50, UDP 4500. Por outro lado, IKEv2 oferece MOBIKE – um recurso que permite que o protocolo resista a mudanças de rede. Então, se você mudar de Wi-Fi para dados móveis no celular, seu VPN não deve se desligar.Ambos os protocolos são muito rápidos. Às vezes temos velocidades mais rápidas com o WireGuard, mas não muito.Ambos trabalham na maioria dos sistemas operacionais. A única diferença é que IKEv2 / IPSec está disponível nativamente em dispositivos BlackBerry.Se você precisa de velocidade ou segurança (ou ambos), qualquer protocolo é uma excelente escolha. Talvez fique com IKEv2 / IPSec se você estiver usando um smartphone já que o recurso MOBIKE é realmente útil.

no caso de você gostaria de saber mais sobre Wireguard, aqui está um link para o nosso guia.

IKEv2 vs. SoftEther

tanto IKEv2 como SoftEther são protocolos bastante seguros, e mesmo que SoftEther possa ser mais confiável porque é de código aberto, você pode encontrar implementações de código aberto do IKEv2 também. Ambos os protocolos também são muito rápidos, embora SoftEther pode ser um pouco mais rápido do que IKEv2.

Quando se trata de estabilidade, as coisas são diferentes. Por um lado, SoftEther é muito mais difícil de bloquear com um firewall porque ele funciona na porta 443 (a porta HTTPS). Por outro lado, a funcionalidade MOBIKE do IKEv2 permite-lhe resistir sem problemas às mudanças de rede (como quando você muda de uma conexão Wi-Fi para um plano de dados um).

pode também interessar-lhe saber que, embora o servidor de VPN do SoftEther tenha suporte para os protocolos IPSec e L2TP/IPSec (entre outros), não tem qualquer suporte para o protocolo IKEv2/IPSec.

no final, SoftEther é praticamente uma opção melhor do que IKEv2, embora você possa preferir usar IKEv2 se você é um usuário móvel – especialmente porque está disponível em dispositivos BlackBerry.

se você gostaria de saber mais sobre SoftEther, confira este link.

IKEv2 vs. SSTP

IKEv2 e SSTP oferecer o mesmo nível de segurança, mas SSTP é muito mais do firewall-resistente, pois utiliza a porta TCP 443, uma porta que não pode ser normalmente bloqueado. Por outro lado, a SSTP não está disponível em tantas plataformas como a IKEv2. O SSTP só é construído em sistemas Windows (Vista e superior), e pode ainda ser configurado em roteadores, Linux e Android. IKEv2 trabalha em todas essas plataformas e muito mais (dispositivos macOS, iOS, FreeBSD e BlackBerry).Ambos IKEv2 e SSTP foram desenvolvidos pela Microsoft, mas IKEv2 foi desenvolvido pela Microsoft juntamente com a Cisco. Isso o torna um pouco mais confiável do que a SSTP, que é propriedade exclusiva da Microsoft – uma empresa que já deu acesso à NSA a mensagens criptografadas no passado, e que também faz parte do programa de vigilância PRISM.

em termos de velocidades de conexão, ambos os protocolos são bastante amarrados, mas é muito provável que IKEv2 é mais rápido do que SSTP. Por quê? Porque as velocidades da SSTP são muitas vezes comparadas com as velocidades do OpenVPN, e já mencionamos que o IKEv2 é mais rápido do que o OpenVPN. Além disso, há também o fato de que o SSTP só usa TCP, que é mais lento que o UDP (o protocolo de transmissão usado pelo IKEv2).

interessado em aprender mais sobre o SSTP? Aqui está um artigo que escrevemos sobre isso.Então, o protocolo IKEv2 é uma boa escolha?

Sim, IKEv2 é uma boa opção para uma experiência on-line segura e suave. Nós ainda recomendamos que você use OpenVPN ou SoftEther, mas se essas opções não estão disponíveis por alguma razão, IKEv2 também funciona bem – especialmente se você usar seu celular e você viajar com bastante frequência.

O Que É IKEv2? Na conclusão

IKEv2 é tanto um protocolo VPN e um protocolo de criptografia usado dentro do conjunto IPSec. Essencialmente, é usado para estabelecer e autenticar uma comunicação segura entre um cliente VPN e um servidor VPN.

IKEv2 é muito seguro de usar, uma vez que tem suporte para poderosas cifras de criptografia, e também melhorou todas as falhas de segurança que estavam presentes no IKEv1. Além disso, o IKEv2 é uma excelente escolha para usuários móveis devido ao seu suporte MOBIKE que permite que conexões IKEv2 resistam a mudanças de rede.

ainda assim, recomendamos a escolha de um provedor VPN que oferece acesso a vários protocolos ao lado do IKEv2. Embora seja uma ótima opção para usuários móveis, não faz mal ter protocolos ainda melhores (como OpenVPN e SoftEther) como uma alternativa para outros dispositivos.