- Ce Este IKEv2?

- Iată cum funcționează IKEv2

- detalii tehnice generale despre IKEv2

- IKEv1 vs. IKEv2

- Este IKEv2 Sigur?

- probleme de parolă

- exploatarea ISAKMP de către NSA

- atacuri Man-in-the-Middle

- IKEv2 Este Rapid?

- IKEv2 avantaje și dezavantaje

- avantaje

- dezavantaje

- ce este suportul VPN IKEv2?

- ai nevoie de un VPN IKEv2 pe care te poți baza?

- configurarea unei conexiuni IKEv2 cu ușurință extremă

- ofertă specială! Obțineți CactusVPN pentru 2,7 USD / lună!

- IKEv2 vs.alte protocoale VPN

- IKEv2 vs.L2TP/IPSec

- IKEv2 vs.IPSec

- IKEv2 vs.OpenVPN

- IKEv2 vs.PPTP

- IKEv2 vs.Wireguard

- IKEv2 vs.SoftEther

- IKEv2 vs.SSTP

- deci, Protocolul IKEv2 este o alegere bună?

- Ce Este IKEv2? În concluzie

Ce Este IKEv2?

IKEv2 (Internet Key Exchange versiunea 2) este un protocol de criptare VPN care gestionează acțiunile de solicitare și răspuns. Se asigură că traficul este sigur prin stabilirea și gestionarea atributului SA (Security Association) într – o suită de autentificare-de obicei IPSec, deoarece IKEv2 se bazează practic pe acesta și este încorporat în acesta.

IKEv2 a fost dezvoltat de Microsoft împreună cu Cisco și este succesorul IKEv1.

Iată cum funcționează IKEv2

ca orice protocol VPN, IKEv2 este responsabil pentru stabilirea unui tunel securizat între clientul VPN și serverul VPN. Face asta autentificând mai întâi atât clientul, cât și serverul și apoi convenind asupra metodelor de criptare care vor fi utilizate

am menționat deja că IKEv2 gestionează atributul SA, dar ce este SA? Pur și simplu, este procesul de stabilire a atributelor de securitate între două entități de rețea (în acest caz, clientul VPN și serverul VPN). Face asta generând aceeași cheie de criptare simetrică pentru ambele entități. Cheia menționată este apoi utilizată pentru a cripta și decripta toate datele care călătoresc prin tunelul VPN.

detalii tehnice generale despre IKEv2

- IKEv2 suportă cele mai recente algoritmi de criptare IPSec, alături de mai multe alte cifruri de criptare.

- în general, demonul IKE (un program care rulează ca proces de fundal) rulează în spațiul utilizatorului (memorie de sistem dedicată rulării aplicațiilor) în timp ce stiva IPSec rulează în spațiul kernel-ului (nucleul sistemului de operare). Acest lucru ajută la creșterea performanței.

- protocolul Ike utilizează pachete UDP și portul UDP 500. În mod normal, patru până la șase pachete sunt necesare pentru crearea SA.

- IKE se bazează pe următoarele protocoale de securitate subiacente:

- ISAKMP (Internet Security Association and Key Management Protocol)

- SKEME (mecanism versatil de schimb de chei securizat)

- OAKLEY (Protocolul de determinare a cheilor Oakley)

- protocolul VPN IKEv2 acceptă MOBIKE (IKEv2 Mobility și Multihoming Protocol), o funcție care permite protocolului să reziste schimbărilor de rețea.

- IKEv2 acceptă PFS (Perfect Forward Secret).

- în timp ce IKEv2 a fost dezvoltat de Microsoft împreună cu Cisco, există implementări open-source ale protocolului (cum ar fi OpenIKEv2, Openswan și strongSwan).

- IKE utilizează certificate X. 509 atunci când gestionează procesul de autentificare.

IKEv1 vs. IKEv2

Iată o listă a principalelor diferențe dintre IKEv2 și IKEv1:

- IKEv2 oferă suport pentru accesul la distanță în mod implicit datorită autentificării sale EAP.

- IKEv2 este programat să consume mai puțină lățime de bandă decât IKEv1.

- protocolul VPN IKEv2 utilizează chei de criptare pentru ambele părți, făcându-l mai sigur decât IKEv1.

- IKEv2 are suport MOBIKE, ceea ce înseamnă că poate rezista schimbărilor de rețea.

- IKEv1 nu are traversare NAT încorporată, așa cum face IKEv2.

- spre deosebire de IKEv1, IKEv2 poate detecta de fapt dacă un tunel VPN este „viu” sau nu. Această caracteristică permite IKEv2 să restabilească automat o conexiune abandonată.

- criptarea IKEv2 acceptă mai mulți algoritmi decât IKEv1.

- IKEv2 oferă o fiabilitate mai bună prin numere de secvență îmbunătățite și mulțumiri.

- Protocolul IKEv2 va determina mai întâi dacă solicitantul există de fapt înainte de a continua să efectueze orice acțiuni. Din acest motiv, este mai rezistent la atacurile DoS.

Este IKEv2 Sigur?

Da, IKEv2 este un protocol care este sigur de utilizat. Suportă criptarea pe 256 de biți și poate utiliza cifre precum AES, 3DES, Camellia și ChaCha20. Mai mult, IKEv2/IPSec acceptă, de asemenea, PFS + funcția MOBIKE a protocolului vă asigură că conexiunea dvs. nu va fi abandonată la schimbarea rețelelor.

un alt lucru demn de menționat este că procesul de autentificare bazat pe certificate IKEv2 se asigură că nu se iau măsuri până când identitatea solicitantului nu este determinată și confirmată.

de asemenea, este adevărat că Microsoft a lucrat la IKEv2, iar aceasta nu este o corporație foarte de încredere. Cu toate acestea, nu au lucrat doar la protocol, ci împreună cu Cisco. De asemenea, IKEv2 nu este complet închis-source, deoarece există implementări open-source ale protocolului.

totuși, ar trebui să abordăm trei probleme legate de securitate cu privire la IKEv2/IPSec:

probleme de parolă

în 2018, au apărut unele cercetări care au evidențiat potențialele deficiențe de securitate ale IKEv1 și IKEv2. Problemele IKEv1 nu ar trebui să vă preocupe cu adevărat atâta timp cât nu utilizați protocolul. În ceea ce privește problema IKEv2, se pare că ar putea fi hacked relativ ușor dacă parola de conectare utilizată de acesta este slabă.

totuși, în mod normal, nu este o problemă de securitate uriașă dacă utilizați o parolă puternică. Același lucru se poate spune dacă utilizați un serviciu VPN terță parte, deoarece acestea vor gestiona parolele de conectare IKEv2 și autentificarea în numele dvs. Atâta timp cât alegeți un furnizor decent și sigur, nu ar trebui să existe probleme.

exploatarea ISAKMP de către NSA

revista germană Der Spiegel a lansat prezentări NSA care susțineau că NSA a reușit să exploateze Ike și ISAKMP pentru a decripta traficul IPSec. În cazul în care nu știați, ISAKMP este utilizat de IPSec pentru a implementa negocierile de servicii VPN.

din păcate, detaliile sunt un pic vagi, și nu există nici o modalitate exactă de a garanta că prezentările sunt valabile. În cazul în care sunteți foarte îngrijorat de această problemă, ar trebui să evitați configurarea conexiunii pe cont propriu și să obțineți în schimb o conexiune IKEv2 de la un furnizor VPN de încredere care utilizează cifre puternice de criptare.

atacuri Man-in-the-Middle

se pare că configurațiile IPSec VPN care sunt destinate să permită negocierea mai multor configurații ar putea fi supuse atacurilor downgrade (un tip de atacuri Man-in-the-Middle). Acest lucru se poate întâmpla chiar dacă IKEv2 este utilizat în loc de IKEv1.

din fericire, problema poate fi evitată dacă sunt utilizate configurații mai stricte și dacă sistemele client sunt separate cu atenție pe mai multe puncte de acces la servicii. Ceea ce înseamnă asta în limba engleză este că, dacă furnizorul VPN își face treaba corect, nu ar trebui să vă faceți griji în legătură cu acest lucru.

IKEv2 Este Rapid?

Da, IKEv2 / IPSec oferă viteze online decente. De fapt, este unul dintre cele mai rapide protocoale VPN disponibile utilizatorilor online – potențial chiar la fel de rapid ca PPTP sau SoftEther. Și asta datorită arhitecturii sale îmbunătățite și procesului eficient de schimb de mesaje de răspuns/solicitare. De asemenea, faptul că rulează pe portul UDP 500 asigură o latență scăzută.

mai bine, datorită funcției sale MOBIKE, nu trebuie să vă faceți griji cu privire la vitezele IKEv2 care scad sau sunt întrerupte atunci când schimbați rețelele.

IKEv2 avantaje și dezavantaje

avantaje

- securitatea IKEv2 este destul de puternică, deoarece acceptă mai multe cifre high-end.

- în ciuda standardului ridicat de securitate, IKEv2 oferă viteze online rapide.

- IKEv2 poate rezista cu ușurință schimbărilor de rețea datorită suportului său MOBIKE și poate restabili automat conexiunile abandonate.

- IKEv2 este disponibil nativ pe dispozitivele BlackBerry și poate fi configurat și pe alte dispozitive mobile.

- configurarea unei conexiuni VPN IKEv2 este relativ simplă.

dezavantaje

- deoarece IKEv2 folosește doar portul UDP 500, un firewall sau un administrator de rețea l-ar putea bloca.

- IKEv2 nu oferă la fel de multă compatibilitate între platforme ca și alte protocoale (PPTP, L2TP, OpenVPN, SoftEther).

ce este suportul VPN IKEv2?

suportul IKEv2 VPN este practic atunci când un furnizor VPN terț oferă acces la conexiunile IKEv2/IPSec prin intermediul serviciului său. Din fericire, tot mai mulți furnizori VPN au început să recunoască cât de important este acest protocol pentru utilizatorii de telefonie mobilă, astfel încât este mai probabil să găsiți servicii care oferă conexiuni IKEv2 acum decât înainte.

totuși, vă recomandăm să alegeți un furnizor VPN care oferă acces la mai multe protocoale VPN. În timp ce IKEv2 / IPSec este un protocol excelent pe mobil, nu strică să ai o copie de rezervă decentă (cum ar fi OpenVPN sau SoftEther) atunci când folosești alte dispozitive acasă

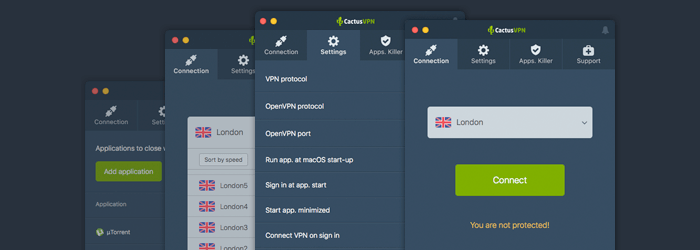

ai nevoie de un VPN IKEv2 pe care te poți baza?

CactusVPN este doar serviciul de care aveți nevoie. Oferim conexiuni IKEv2/IPSec de mare viteză care sunt securizate cu AES, curba eliptică NIST de 256 biți, SHA-256 și RSA-2048. Mai mult, vă protejăm confidențialitatea prin faptul că nu vă înregistrați datele, iar serviciul nostru este echipat cu protecție împotriva scurgerilor DNS și un comutator Killswitch

în plus, ar trebui să știți că IKEv2 nu va fi singura opțiune la dispoziția dumneavoastră. De asemenea, oferim acces la alte protocoale VPN: OpenVPN, SoftEther, SSTP, L2TP/IPSec și PPTP.

configurarea unei conexiuni IKEv2 cu ușurință extremă

puteți configura un tunel IKEv2/IPSec cu doar câteva clicuri dacă utilizați CactusVPN. Oferim mai mulți clienți compatibili pe mai multe platforme, care sunt foarte ușor de utilizat.

ofertă specială! Obțineți CactusVPN pentru 2,7 USD / lună!

și odată ce deveniți client CactusVPN, vă vom avea în continuare spatele cu o garanție de returnare a banilor de 30 de zile.

Salvați 72 acum

IKEv2 vs.alte protocoale VPN

înainte de a începe, ar trebui să menționăm că atunci când vom discuta IKEv2 în această secțiune, ne vom referi la IKEv2/IPSec, deoarece acesta este protocolul pe care furnizorii VPN îl oferă în general. De asemenea, IKEv2 nu poate fi utilizat în mod normal pe cont propriu, deoarece este un protocol construit în IPSec (motiv pentru care este asociat cu acesta). Cu asta în afara drumului, să începem:

IKEv2 vs.L2TP/IPSec

atât L2TP, cât și IKEv2 sunt în general asociate cu IPSec atunci când sunt oferite de furnizorii VPN. Asta înseamnă că au tendința de a oferi același nivel de securitate. Totuși, în timp ce L2TP / IPSec este sursă închisă, există implementări open-source ale IKEv2. Asta, iar Snowden a susținut că NSA a slăbit L2TP/IPSec, deși nu există dovezi reale care să susțină această afirmație.

IKEv2/IPSec este mai rapid decât L2TP/IPSec, deoarece L2TP/IPSec consumă mai multe resurse datorită funcției sale de încapsulare dublă și, de asemenea, durează mai mult pentru a negocia un tunel VPN. Și în timp ce ambele protocoale folosesc destul de mult aceleași porturi datorită faptului că sunt asociate cu IPSec, L2TP/IPSec ar putea fi mai ușor de blocat cu un firewall NAT, deoarece L2TP tinde uneori să nu funcționeze bine cu NAT – mai ales dacă L2TP Passthrough nu este activat pe router.

de asemenea, în timp ce suntem pe tema stabilității, trebuie menționat faptul că IKEv2 este mult mai stabil decât L2TP/IPSec, deoarece poate rezista schimbărilor de rețea. Practic, asta înseamnă că puteți trece de la o conexiune WiFi la o conexiune de plan de date fără ca conexiunea IKEv2 să coboare. Ca să nu mai vorbim că, chiar dacă o conexiune IKEv2 scade, este restabilită imediat.

în ceea ce privește accesibilitatea, L2TP/IPSec este disponibil nativ pe mai multe platforme decât IKEv2/IPSec, dar IKEv2 este disponibil pe dispozitivele BlackBerry.

în general, s-ar părea că IKEv2/IPSec este o alegere mai bună pentru utilizatorii de telefonie mobilă, în timp ce L2TP/IPSec funcționează bine pentru alte dispozitive.

în cazul în care doriți să aflați mai multe despre L2TP, urmați acest link.

IKEv2 vs.IPSec

IKEv2/IPSec este destul de mult mai bine în toate privințele decât IPSec, deoarece oferă beneficiile de securitate ale IPSec alături de viteze mari și stabilitatea IKEv2. De asemenea, nu se poate compara cu adevărat IKEv2 pe cont propriu cu IPSec, deoarece IKEv2 este un protocol care este utilizat în cadrul suitei de protocol IPSec. De asemenea, IKEv2 se bazează în esență pe tunelul IPSec.

dacă doriți să citiți mai multe despre IPSec, consultați articolul nostru despre acesta.

IKEv2 vs.OpenVPN

OpenVPN este extrem de popular printre utilizatorii online datorită securității sale sporite, dar trebuie să știți că IKEv2 poate oferi un nivel similar de protecție. Este adevărat că IKEv2 asigură informații la nivel IP, în timp ce OpenVPN face asta la nivel de Transport, dar nu este chiar ceva care ar trebui să facă o diferență uriașă.

cu toate acestea, nu putem nega faptul că OpenVPN fiind open-source îl face o opțiune mai atrăgătoare decât IKEv2. Desigur, asta nu mai devine o problemă atât de mare dacă utilizați implementări open-source ale IKEv2.

în ceea ce privește vitezele online, IKEv2 este de obicei mai rapid decât OpenVPN – chiar și atunci când OpenVPN utilizează protocolul de transmisie UDP. Pe de altă parte, este mult mai greu pentru un administrator de rețea să blocheze conexiunile OpenVPN, deoarece protocolul folosește portul 443, care este portul de trafic HTTPS. IKEv2, din păcate, folosește doar portul UDP 500 pe care un administrator de rețea îl poate bloca fără a fi nevoie să vă faceți griji cu privire la oprirea altor trafic online vital.

în ceea ce privește stabilitatea conexiunii, ambele protocoale se descurcă destul de bine, dar IKEv2 depășește OpenVPN pe dispozitivele mobile, deoarece poate rezista schimbărilor de rețea. Este adevărat că OpenVPN poate fi configurat să facă același lucru cu comanda „float”, dar nu este la fel de eficient și stabil ca IKEv2.

în ceea ce privește suportul cross-platform, IKEv2 este puțin în spatele OpenVPN, dar funcționează pe dispozitivele BlackBerry. De asemenea, IKEv2 este de obicei un pic mai ușor de configurat, deoarece este în mod normal integrat nativ în platformele pe care este disponibil.

vrei să afli mai multe despre OpenVPN? Iată un ghid aprofundat pe care l-am scris despre el

IKEv2 vs.PPTP

IKEv2 este, în general, o alegere mult mai bună decât PPTP pur și simplu pentru că este mult mai sigur decât acesta. Pentru unul, oferă suport pentru chei de criptare pe 256 de biți și cifruri de înaltă calitate, cum ar fi AES. De asemenea, din câte știm, traficul IKEv2 nu a fost încă spart de NSA. Nu același lucru se poate spune despre traficul PPTP.

în plus, PPTP este mult mai puțin stabil decât IKEv2. Nu poate rezista schimbărilor de rețea cu ușurință, cum ar fi IKEv2, și – și mai rău – este extrem de ușor de blocat cu un firewall – în special un firewall NAT, deoarece PPTP nu este acceptat nativ pe nat. De fapt, dacă PPTP Passthrough nu este activat pe un router, nici măcar nu poate fi stabilită o conexiune PPTP.

în mod normal, unul dintre principalele puncte importante ale PPTP care îl fac să iasă în evidență de concurența sa este viteza foarte mare. Ei bine, lucrul amuzant este că IKEv2 este de fapt capabil să ofere viteze similare cu cele oferite de PPTP.

practic, singurul mod în care PPTP este mai bun decât IKEv2 este atunci când vine vorba de disponibilitate și ușurință de configurare. Vedeți, PPTP este construit nativ în tone de platforme, astfel încât configurarea unei conexiuni este extrem de simplă. Totuși, s-ar putea să nu fie cazul în viitor, deoarece suportul nativ pentru PPTP a început să fie eliminat din versiunile mai noi ale unor sisteme de operare. De exemplu, PPTP nu mai este disponibil nativ pe iOS 10 și macOS Sierra.

toate în toate, ar trebui să alegeți întotdeauna IKEv2 peste PPTP dacă este posibil.

dacă doriți să aflați mai multe despre PPTP și să aflați de ce este o opțiune atât de riscantă, urmați acest link.

IKEv2 vs.Wireguard

datele dvs. ar trebui să fie în siguranță cu ambele protocoale. Dar dacă doriți o abordare mai modernă a criptografiei, ar trebui să rămâneți la WireGuard. Și în timp ce IKEv2 are unele implementări open-source, majoritatea furnizorilor nu le folosesc.

la fel ca L2TP/IPSec, IKEv2/IPSec este mai ușor de blocat deoarece folosește mai puține porturi: UDP 500, ESP IP Protocol 50, UDP 4500. În plus, IKEv2 oferă MOBIKE-o caracteristică care permite protocolului să reziste schimbărilor de rețea. Deci, dacă treceți de la WiFi la date mobile pe mobil, VPN-ul dvs. nu ar trebui să se deconecteze.

ambele protocoale sunt foarte rapide. Uneori avem viteze mai mari cu WireGuard, dar nu cu mult.

ambele funcționează pe majoritatea sistemelor de operare. Singura diferență este că IKEv2/IPSec este disponibil nativ pe dispozitivele BlackBerry.

indiferent dacă aveți nevoie de viteză sau securitate (sau ambele), oricare protocol este o alegere excelentă. Poate rămâneți la IKEv2 / IPSec dacă utilizați un smartphone, deoarece funcția MOBIKE este cu adevărat utilă.

în cazul în care doriți să aflați mai multe despre Wireguard, iată un link către ghidul nostru.

IKEv2 vs.SoftEther

atât IKEv2, cât și SoftEther sunt protocoale destul de sigure și, chiar dacă SoftEther ar putea fi mai de încredere, deoarece este open source, puteți găsi și implementări open-source ale IKEv2. Ambele protocoale sunt, de asemenea, foarte rapide, deși SoftEther ar putea fi un pic mai rapid decât IKEv2.

când vine vorba de stabilitate, lucrurile stau altfel. Pentru unul, SoftEther este mult mai greu de blocat cu un firewall, deoarece rulează pe portul 443 (portul HTTPS). Pe de altă parte, funcția MOBIKE a IKEv2 îi permite să reziste perfect schimbărilor de rețea (cum ar fi atunci când treceți de la o conexiune WiFi la un plan de date).

de asemenea, vă poate interesa să știți că, deși serverul SoftEther VPN are suport pentru protocoalele IPSec și L2TP/IPSec (printre altele), nu are suport pentru protocolul IKEv2/IPSec.

în cele din urmă, SoftEther este destul de mult o opțiune mai bună decât IKEv2, deși ați putea prefera să utilizați IKEv2 dacă sunteți un utilizator mobil – mai ales că este disponibil pe dispozitivele BlackBerry.

dacă doriți să aflați mai multe despre SoftEther, consultați acest link.

IKEv2 vs.SSTP

IKEv2 și SSTP oferă un nivel similar de securitate, dar SSTP este mult mai rezistent la firewall, deoarece folosește portul TCP 443, un port care nu poate fi blocat în mod normal. Pe de altă parte, SSTP nu este disponibil pe cât mai multe platforme ca IKEv2. SSTP este încorporat numai în sistemele Windows (Vista și versiuni ulterioare) și poate fi configurat în continuare pe routere, Linux și Android. IKEv2 funcționează pe toate aceste platforme și mai mult (macOS, iOS, FreeBSD, și dispozitive BlackBerry).

atât IKEv2 cât și SSTP au fost dezvoltate de Microsoft, dar IKEv2 a fost dezvoltat de Microsoft împreună cu Cisco. Acest lucru îl face un pic mai demn de încredere decât SSTP, care este deținută exclusiv de Microsoft – o companie care a predat accesul NSA la mesaje criptate în trecut și care face parte și din programul de supraveghere PRISM.

în ceea ce privește vitezele de conectare, ambele protocoale sunt destul de legate, dar este foarte probabil ca IKEv2 să fie mai rapid decât SSTP. De ce? Deoarece vitezele SSTP sunt adesea comparate cu vitezele OpenVPN și am menționat deja că IKEv2 este mai rapid decât OpenVPN. În plus, există și faptul că SSTP folosește doar TCP, care este mai lent decât UDP (protocolul de transmisie utilizat de IKEv2).

vă interesează să aflați mai multe despre SSTP? Iată un articol pe care l-am scris despre asta.

deci, Protocolul IKEv2 este o alegere bună?

Da, IKEv2 este o opțiune bună pentru o experiență online sigură și lină. Vă recomandăm în continuare să utilizați fie OpenVPN, fie SoftEther, dar dacă aceste opțiuni nu sunt disponibile din anumite motive, IKEv2 funcționează bine – mai ales dacă utilizați telefonul mobil și călătoriți destul de des.

Ce Este IKEv2? În concluzie

IKEv2 este atât un protocol VPN, cât și un protocol de criptare utilizat în suita IPSec.

în esență, este folosit pentru a stabili și autentifica o comunicare securizată între un client VPN și un server VPN.

IKEv2 este foarte sigur de utilizat, deoarece are suport pentru cifruri puternice de criptare și, de asemenea, a îmbunătățit toate defectele de securitate prezente în IKEv1. De asemenea, IKEv2 este o alegere excelentă pentru utilizatorii de telefonie mobilă datorită suportului său MOBIKE, care permite conexiunilor IKEv2 să reziste schimbărilor de rețea.

totuși, vă recomandăm să alegeți un furnizor VPN care oferă acces la mai multe protocoale alături de IKEv2. Deși este o opțiune excelentă pentru utilizatorii de telefonie mobilă, nu strică să ai protocoale și mai bune (cum ar fi OpenVPN și SoftEther) ca alternativă pentru alte dispozitive.