- Che cos’è IKEv2?

- Ecco come funziona IKEv2

- Dettagli tecnici generali su IKEv2

- IKEv1 vs. IKEv2

- IKEv2 è sicuro?

- Problemi di password

- NSA Exploitation of ISAKMP

- Attacchi Man-in-the-Middle

- IKEv2 è veloce?

- IKEv2 Vantaggi e svantaggi

- Vantaggi

- Svantaggi

- Che cos’è il supporto VPN IKEv2?

- Hai bisogno di una VPN IKEv2 Su cui puoi fare affidamento?

- Impostare una connessione IKEv2 con estrema facilità

- Offerta speciale! Ottieni CactusVPN per $2.7 / mese!

- IKEv2 vs. Altri protocolli VPN

- IKEv2 vs. L2TP/IPSec

- IKEv2 vs. IPSec

- IKEv2 vs. OpenVPN

- IKEv2 vs. PPTP

- IKEv2 vs. WireGuard®

- IKEv2 vs. SoftEther

- IKEv2 vs SSTP

- Quindi, il protocollo IKEv2 è una buona scelta?

- Che cos’è IKEv2? In conclusione

Che cos’è IKEv2?

IKEv2 (Internet Key Exchange versione 2) è un protocollo di crittografia VPN che gestisce le azioni di richiesta e risposta. Si assicura che il traffico sia sicuro stabilendo e gestendo l’attributo SA (Security Association) all’interno di una suite di autenticazione, di solito IPSec poiché IKEv2 è fondamentalmente basato su di esso e integrato in esso.

IKEv2 è stato sviluppato da Microsoft insieme a Cisco, ed è il successore di IKEv1.

Ecco come funziona IKEv2

Come qualsiasi protocollo VPN, IKEv2 è responsabile della creazione di un tunnel sicuro tra il client VPN e il server VPN. Lo fa prima autenticando sia il client che il server, e quindi concordando su quali metodi di crittografia verranno utilizzati

Abbiamo già detto che IKEv2 gestisce l’attributo SA, ma cos’è SA? In poche parole, è il processo di stabilire gli attributi di sicurezza tra due entità di rete (in questo caso, il client VPN e il server VPN). Lo fa generando la stessa chiave di crittografia simmetrica per entrambe le entità. Detta chiave viene quindi utilizzata per crittografare e decrittografare tutti i dati che viaggiano attraverso il tunnel VPN.

Dettagli tecnici generali su IKEv2

- IKEv2 supporta gli algoritmi di crittografia più recenti di IPSec, insieme a più altri cifrari di crittografia.

- Generalmente, il demone IKE (un programma che viene eseguito come processo in background) viene eseguito nello spazio utente (memoria di sistema dedicata alle applicazioni in esecuzione) mentre lo stack IPSec viene eseguito nello spazio del kernel (il nucleo del sistema operativo). Che aiuta a migliorare le prestazioni.

- Il protocollo IKE utilizza pacchetti UDP e la porta UDP 500. Normalmente, sono necessari da quattro a sei pacchetti per creare la SA.

- IKE è basato sul sottostante le seguenti protocolli di sicurezza:

- ISAKMP (Internet Security Association and Key Management Protocol)

- SKEME (Versatile Chiave di sicurezza Meccanismo di Scambio)

- OAKLEY Oakley Chiave di Determinazione del Protocollo)

- IKEv2 protocollo VPN supporta MOBIKE (IKEv2 di Mobilità e Multihoming Protocol), una funzione che consente il protocollo di resistere modifiche alla rete.

- IKEv2 supporta PFS (Perfect Forward Secrecy).

- Mentre IKEv2 è stato sviluppato da Microsoft insieme a Cisco, esistono implementazioni open source del protocollo (come OpenIKEv2, Openswan e strongSwan).

- IKE utilizza i certificati X. 509 quando gestisce il processo di autenticazione.

IKEv1 vs. IKEv2

Ecco un elenco delle principali differenze tra IKEv2 e IKEv1:

- IKEv2 offre il supporto per l’accesso remoto di default grazie alla sua autenticazione EAP.

- IKEv2 è programmato per consumare meno larghezza di banda di IKEv1.

- Il protocollo VPN IKEv2 utilizza chiavi di crittografia per entrambi i lati, rendendolo più sicuro di IKEv1.

- IKEv2 ha il supporto MOBIKE, il che significa che può resistere ai cambiamenti di rete.

- IKEv1 non ha un attraversamento NAT incorporato come fa IKEv2.

- A differenza di IKEv1, IKEv2 può effettivamente rilevare se un tunnel VPN è “vivo” o meno. Questa funzione consente a IKEv2 di ristabilire automaticamente una connessione interrotta.

- La crittografia IKEv2 supporta più algoritmi di IKEv1.

- IKEv2 offre una migliore affidabilità grazie a numeri di sequenza e riconoscimenti migliorati.

- Il protocollo IKEv2 determinerà innanzitutto se il richiedente esiste effettivamente prima di procedere all’esecuzione di qualsiasi azione. Per questo motivo, è più resistente agli attacchi DoS.

IKEv2 è sicuro?

Sì, IKEv2 è un protocollo sicuro da usare. Supporta la crittografia a 256 bit e può utilizzare cifrari come AES, 3DES, Camelia e ChaCha20. Inoltre, IKEv2 / IPSec supporta anche PFS + la funzione MOBIKE del protocollo assicura che la connessione non venga eliminata quando si cambia rete.

Un’altra cosa che vale la pena menzionare è che il processo di autenticazione basato su certificato di IKEv2 assicura che non venga intrapresa alcuna azione fino a quando l’identità del richiedente non viene determinata e confermata.

Inoltre, è vero che Microsoft ha lavorato su IKEv2, e non è una società molto affidabile. Tuttavia, non hanno lavorato sul protocollo da solo, ma insieme a Cisco. Inoltre, IKEv2 non è completamente closed-source poiché esistono implementazioni open-source del protocollo.

Tuttavia, dovremmo affrontare tre problemi relativi alla sicurezza relativi a IKEv2/IPSec:

Problemi di password

Nel 2018 sono emerse alcune ricerche che hanno evidenziato le potenziali debolezze di sicurezza di IKEv1 e IKEv2. I problemi IKEv1 non dovrebbero riguardarti fino a quando non usi il protocollo. Per quanto riguarda il problema IKEv2, sembra che potrebbe essere violato relativamente facilmente se la password di accesso che viene utilizzata da esso è debole.

Tuttavia, normalmente non è un problema di sicurezza enorme se si utilizza una password complessa. Lo stesso si può dire se si utilizza un servizio VPN di terze parti poiché gestiranno le password di accesso e l’autenticazione IKEv2 per proprio conto. Finché scegli un fornitore decente e sicuro, non ci dovrebbero essere problemi.

NSA Exploitation of ISAKMP

La rivista tedesca Der Spiegel ha rilasciato presentazioni NSA trapelate che affermavano che la NSA era in grado di sfruttare IKE e ISAKMP per decifrare il traffico IPSec. Nel caso in cui non lo sapessi, ISAKMP viene utilizzato da IPSec per implementare le trattative sui servizi VPN.

Sfortunatamente, i dettagli sono un po ‘ vaghi e non esiste un modo esatto per garantire che le presentazioni siano valide. Nel caso in cui sei molto preoccupato per questo problema, dovresti evitare di configurare la connessione da solo e invece ottenere una connessione IKEv2 da un provider VPN affidabile che utilizza potenti cifrari di crittografia.

Attacchi Man-in-the-Middle

Sembra che le configurazioni VPN IPSec destinate a consentire la negoziazione di più configurazioni potrebbero potenzialmente essere soggette ad attacchi di downgrade (un tipo di attacchi Man-in-the-Middle). Ciò può accadere anche se IKEv2 viene utilizzato al posto di IKEv1.

Fortunatamente, il problema può essere evitato se vengono utilizzate configurazioni più severe e se i sistemi client sono accuratamente segregati su più punti di accesso al servizio. Ciò significa che in inglese è che se il provider VPN fa il suo lavoro giusto, non dovresti preoccuparti di questo.

IKEv2 è veloce?

Sì, IKEv2 / IPSec offre velocità online decenti. In effetti, è uno dei protocolli VPN più veloci disponibili per gli utenti online, potenzialmente anche veloce come PPTP o SoftEther. E questo è tutto grazie alla sua architettura migliorata e al processo di scambio di messaggi di risposta/richiesta efficiente. Inoltre, il fatto che funzioni sulla porta UDP 500 garantisce una bassa latenza.

Meglio ancora, grazie alla sua funzione MOBIKE, non devi preoccuparti che le velocità di IKEv2 diminuiscano o vengano interrotte quando cambi rete.

IKEv2 Vantaggi e svantaggi

Vantaggi

- La sicurezza IKEv2 è abbastanza forte poiché supporta più cifrari di fascia alta.

- Nonostante il suo elevato standard di sicurezza, IKEv2 offre velocità online elevate.

- IKEv2 può facilmente resistere ai cambiamenti di rete grazie al suo supporto MOBIKE e può ripristinare automaticamente le connessioni interrotte.

- IKEv2 è nativamente disponibile su dispositivi BlackBerry e può essere configurato anche su altri dispositivi mobili.

- Configurare una connessione VPN IKEv2 è relativamente semplice.

Svantaggi

- Poiché IKEv2 utilizza solo la porta UDP 500, un firewall o un amministratore di rete potrebbero bloccarlo.

- IKEv2 non offre la stessa compatibilità multipiattaforma come altri protocolli (PPTP, L2TP, OpenVPN, SoftEther).

Che cos’è il supporto VPN IKEv2?

Il supporto VPN IKEv2 è fondamentalmente quando un provider VPN di terze parti offre l’accesso alle connessioni IKEv2/IPSec attraverso il suo servizio. Fortunatamente, sempre più fornitori di VPN hanno iniziato a riconoscere quanto sia importante questo protocollo per gli utenti mobili, quindi è molto più probabile trovare servizi che offrono connessioni IKEv2 ora rispetto a prima.

Tuttavia, si consiglia di scegliere un provider VPN che offre l’accesso a più protocolli VPN. Mentre IKEv2 / IPSec è un ottimo protocollo su dispositivi mobili, non fa male avere un backup decente (come OpenVPN o SoftEther) quando usi altri dispositivi a casa

Hai bisogno di una VPN IKEv2 Su cui puoi fare affidamento?

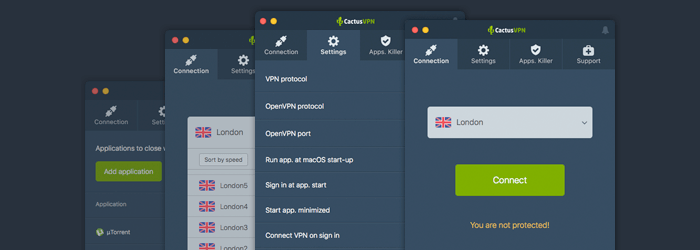

CactusVPN è solo il servizio che ti serve. Offriamo connessioni IKEv2/IPSec ad alta velocità protette con AES, Curva ellittica NIST a 256 bit, SHA-256 e RSA-2048. Inoltre, proteggiamo la tua privacy non registrando nessuno dei tuoi dati, e il nostro servizio è dotato di protezione dalle perdite DNS e anche di un Killswitch

Oltre a ciò, dovresti sapere che IKEv2 non sarà l’unica opzione a tua disposizione. Offriamo anche l’accesso ad altri protocolli VPN: OpenVPN, SoftEther, SSTP, L2TP/IPSec e PPTP.

Impostare una connessione IKEv2 con estrema facilità

È possibile impostare un tunnel IKEv2/IPSec con pochi clic se si utilizza CactusVPN. Offriamo più client compatibili multipiattaforma che sono molto user-friendly.

Offerta speciale! Ottieni CactusVPN per $2.7 / mese!

E una volta diventato un cliente CactusVPN, avremo ancora la schiena con una garanzia di rimborso di 30 giorni.

Salva 72 ora

IKEv2 vs. Altri protocolli VPN

Prima di iniziare, dovremmo menzionare che quando discuteremo IKEv2 in questa sezione, ci riferiremo a IKEv2/IPSec poiché questo è il protocollo che i provider VPN generalmente offrono. Inoltre, IKEv2 non può normalmente essere utilizzato da solo poiché è un protocollo costruito all’interno di IPSec (motivo per cui è abbinato ad esso). Con questo fuori strada, iniziamo:

IKEv2 vs. L2TP/IPSec

Sia L2TP che IKEv2 sono generalmente associati a IPSec quando sono offerti dai provider VPN. Ciò significa che tendono ad offrire lo stesso livello di sicurezza. Tuttavia, mentre L2TP / IPSec è closed-source, ci sono implementazioni open-source di IKEv2. Questo, e Snowden ha affermato che la NSA ha indebolito L2TP/IPSec, anche se non ci sono prove reali per sostenere tale affermazione.

IKEv2 / IPSec è più veloce di L2TP / IPSec poiché L2TP / IPSec richiede più risorse grazie alla doppia funzionalità di incapsulamento e richiede anche più tempo per negoziare un tunnel VPN. E mentre entrambi i protocolli utilizzano praticamente le stesse porte a causa dell’accoppiamento con IPSec, L2TP/IPSec potrebbe essere più facile da bloccare con un firewall NAT poiché L2TP tende a volte a non funzionare bene con NAT, specialmente se il Passthrough L2TP non è abilitato sul router.

Inoltre, mentre siamo sul tema della stabilità, va detto che IKEv2 è molto più stabile di L2TP/IPSec poiché può resistere ai cambiamenti di rete. Fondamentalmente, ciò significa che è possibile passare da una connessione WiFi a una connessione piano dati senza la connessione IKEv2 andare giù. Per non parlare del fatto che anche se una connessione IKEv2 va giù, viene ripristinata immediatamente.

Per quanto riguarda l’accessibilità, L2TP/IPSec è nativamente disponibile su più piattaforme di IKEv2/IPSec, ma IKEv2 è disponibile su dispositivi BlackBerry.

Nel complesso, sembrerebbe che IKEv2 / IPSec sia una scelta migliore per gli utenti mobili, mentre L2TP/IPSec funziona bene per altri dispositivi.

Nel caso in cui desideri saperne di più su L2TP, segui questo link.

IKEv2 vs. IPSec

IKEv2/IPSec è praticamente migliore sotto tutti gli aspetti di IPSec poiché offre i vantaggi di sicurezza di IPSec insieme alle alte velocità e stabilità di IKEv2. Inoltre, non è possibile confrontare IKEv2 da solo con IPSec poiché IKEv2 è un protocollo utilizzato all’interno della suite di protocolli IPSec. Inoltre, IKEv2 si basa essenzialmente sul tunneling IPSec.

Se vuoi saperne di più su IPSec, consulta il nostro articolo a riguardo.

IKEv2 vs. OpenVPN

OpenVPN è estremamente popolare tra gli utenti online grazie alla sua maggiore sicurezza, ma dovresti sapere che IKEv2 può offrire un livello di protezione simile. È vero che IKEv2 protegge le informazioni a livello IP mentre OpenVPN lo fa a livello di trasporto, ma non è davvero qualcosa che dovrebbe fare una grande differenza.

Tuttavia, non possiamo negare il fatto che OpenVPN essendo open-source lo rende un’opzione più attraente di IKEv2. Naturalmente, questo non diventa più un problema così enorme se si utilizzano implementazioni open-source di IKEv2.

In termini di velocità online, IKEv2 è solitamente più veloce di OpenVPN, anche quando OpenVPN utilizza il protocollo di trasmissione UDP. D’altra parte, è molto più difficile per un amministratore di rete bloccare le connessioni OpenVPN poiché il protocollo utilizza la porta 443, che è la porta del traffico HTTPS. IKEv2, sfortunatamente, utilizza solo la porta UDP 500 che un amministratore di rete può bloccare senza doversi preoccupare di fermare altro traffico online vitale.

Per quanto riguarda la stabilità della connessione, entrambi i protocolli vanno abbastanza bene, ma IKEv2 supera OpenVPN sui dispositivi mobili poiché può resistere ai cambiamenti di rete. È vero che OpenVPN può essere configurato per fare lo stesso con il comando” float”, ma non è efficiente e stabile come IKEv2.

Per quanto riguarda il supporto multipiattaforma, IKEv2 è un po ‘ indietro rispetto a OpenVPN, ma funziona su dispositivi BlackBerry. Inoltre, IKEv2 è di solito un po ‘ più facile da configurare poiché è normalmente integrato nativamente nelle piattaforme su cui è disponibile.

Vuoi saperne di più su OpenVPN? Ecco una guida approfondita che abbiamo scritto su di esso

IKEv2 vs. PPTP

IKEv2 è generalmente una scelta molto migliore di PPTP semplicemente perché è molto più sicuro di esso. Per uno, offre il supporto per chiavi di crittografia a 256 bit e cifrari di fascia alta come AES. Inoltre, per quanto ne sappiamo, il traffico IKEv2 deve ancora essere decifrato dalla NSA. Lo stesso non si può dire del traffico PPTP.

Inoltre, PPTP è molto meno stabile di IKEv2. Non può resistere facilmente ai cambiamenti di rete come IKEv2 e, peggio ancora, è estremamente facile da bloccare con un firewall, in particolare un firewall NAT poiché PPTP non è supportato nativamente su NAT. Infatti, se PPTP Passthrough non è abilitato su un router, una connessione PPTP non può nemmeno essere stabilita.

Normalmente, uno dei punti salienti di PPTP che lo distinguono dalla concorrenza è la sua velocità molto elevata. Bene, la cosa divertente è che IKEv2 è in realtà in grado di offrire velocità simili a quelle offerte da PPTP.

Fondamentalmente, l’unico modo in cui PPTP è migliore di IKEv2 è quando si tratta di disponibilità e facilità di installazione. Vedete, PPTP è nativamente integrato in tonnellate di piattaforme, quindi configurare una connessione è estremamente semplice. Tuttavia, questo potrebbe non essere il caso in futuro poiché il supporto nativo per PPTP ha iniziato a essere rimosso dalle versioni più recenti di alcuni sistemi operativi. Ad esempio, PPTP non è più disponibile in modo nativo su iOS 10 e macOS Sierra.

Tutto sommato, dovresti sempre scegliere IKEv2 su PPTP se possibile.

Se vuoi saperne di più su PPTP e scoprire perché è un’opzione così rischiosa, segui questo link.

IKEv2 vs. WireGuard®

I tuoi dati dovrebbero essere al sicuro con entrambi i protocolli. Ma se vuoi un approccio più moderno alla crittografia, dovresti attenersi a WireGuard. E mentre IKEv2 ha alcune implementazioni open-source, la maggior parte dei provider non li usa.

Come L2TP/IPSec, IKEv2/IPSec è più facile da bloccare perché utilizza meno porte: UDP 500, ESP IP Protocol 50, UDP 4500. Il lato positivo, IKEv2 offre MOBIKE-una funzione che consente al protocollo di resistere alle modifiche di rete. Quindi, se passi dal WiFi ai dati mobili sul cellulare, la tua VPN non dovrebbe disconnettersi.

Entrambi i protocolli sono molto veloci. A volte abbiamo velocità più elevate con WireGuard, ma non di molto.

Entrambi funzionano sulla maggior parte dei sistemi operativi. L’unica differenza è che IKEv2 / IPSec è nativamente disponibile su dispositivi BlackBerry.

Se hai bisogno di velocità o sicurezza (o entrambi), entrambi i protocolli sono una scelta eccellente. Forse attenersi a IKEv2 / IPSec se si sta utilizzando uno smartphone dal momento che la funzione MOBIKE è davvero utile.

Nel caso in cui desideri saperne di più su Wireguard, ecco un link alla nostra guida.

IKEv2 vs. SoftEther

Sia IKEv2 che SoftEther sono protocolli abbastanza sicuri, e anche se SoftEther potrebbe essere più affidabile perché è open source, puoi trovare anche implementazioni open source di IKEv2. Entrambi i protocolli sono anche molto veloci, anche se SoftEther potrebbe essere un po ‘ più veloce di IKEv2.

Quando si tratta di stabilità, le cose sono diverse. Per uno, SoftEther è molto più difficile da bloccare con un firewall perché funziona sulla porta 443 (la porta HTTPS). D’altra parte, la funzione MOBIKE di IKEv2 consente di resistere senza problemi ai cambiamenti di rete (come quando si passa da una connessione WiFi a un piano dati).

Potrebbe anche interessarti sapere che mentre il server VPN SoftEther ha il supporto per i protocolli IPSec e L2TP/IPSec (tra gli altri), non ha alcun supporto per il protocollo IKEv2/IPSec.

Alla fine, SoftEther è praticamente un’opzione migliore di IKEv2, anche se potresti preferire l’utilizzo di IKEv2 se sei un utente mobile, soprattutto perché è disponibile su dispositivi BlackBerry.

Se vuoi saperne di più su SoftEther, controlla questo link.

IKEv2 vs SSTP

IKEv2 e SSTP offrono un livello di sicurezza simile, ma SSTP è molto più resistente al firewall poiché utilizza la porta TCP 443, una porta che normalmente non può essere bloccata. D’altra parte, SSTP non è disponibile su tante piattaforme come IKEv2. SSTP è integrato solo nei sistemi Windows (Vista e versioni successive) e può essere ulteriormente configurato su router, Linux e Android. IKEv2 funziona su tutte quelle piattaforme e altro ancora (macOS, iOS, FreeBSD e dispositivi BlackBerry).

Sia IKEv2 che SSTP sono stati sviluppati da Microsoft, ma IKEv2 è stato sviluppato da Microsoft insieme a Cisco. Che lo rende un po ‘ più affidabile di SSTP che è di proprietà esclusiva di Microsoft – una società che ha consegnato l’accesso NSA ai messaggi crittografati in passato, e che è anche parte del programma di sorveglianza PRISM.

In termini di velocità di connessione, entrambi i protocolli sono piuttosto legati, ma è molto probabile che IKEv2 sia più veloce di SSTP. Perché? Perché le velocità di SSTP sono spesso paragonate alle velocità di OpenVPN, e abbiamo già detto che IKEv2 è più veloce di OpenVPN. Oltre a ciò, c’è anche il fatto che SSTP utilizza solo TCP, che è più lento di UDP (il protocollo di trasmissione utilizzato da IKEv2).

Sei interessato a saperne di più su SSTP? Ecco un articolo che abbiamo scritto su di esso.

Quindi, il protocollo IKEv2 è una buona scelta?

Sì, IKEv2 è una buona opzione per un’esperienza online sicura e fluida. Ti consigliamo comunque di utilizzare OpenVPN o SoftEther, ma se queste opzioni non sono disponibili per qualche motivo, anche IKEv2 funziona bene, specialmente se usi il tuo cellulare e viaggi abbastanza spesso.

Che cos’è IKEv2? In conclusione

IKEv2 è sia un protocollo VPN che un protocollo di crittografia utilizzato all’interno della suite IPSec.

In sostanza, viene utilizzato per stabilire e autenticare una comunicazione protetta tra un client VPN e un server VPN.

IKEv2 è molto sicuro da usare, in quanto ha il supporto per potenti cifrari di crittografia, e ha anche migliorato tutte le falle di sicurezza che erano presenti in IKEv1. Inoltre, IKEv2 è una scelta eccellente per gli utenti mobili grazie al suo supporto MOBIKE che consente alle connessioni IKEv2 di resistere ai cambiamenti di rete.

Tuttavia, consigliamo di scegliere un provider VPN che offre accesso a più protocolli insieme a IKEv2. Mentre è una grande opzione per gli utenti mobili, non fa male avere protocolli ancora migliori (come OpenVPN e SoftEther) come alternativa per altri dispositivi.