- ¿Qué Es IKEv2?

- Así es como funciona IKEv2

- Detalles técnicos generales Sobre IKEv2

- IKEv1 vs. IKEv2

- ¿Es Seguro IKEv2?

- Problemas de contraseña

- Explotación de ISAKMP por parte de la NSA

- Ataques Man-in-the-Middle

- ¿IKEv2 es rápido?

- Ventajas y desventajas de IKEv2

- Ventajas

- Desventajas

- ¿Qué Es el Soporte de VPN IKEv2?

- ¿Necesitas una VPN IKEv2 en la que puedas confiar?

- Configure una conexión IKEv2 Con extrema facilidad

- Oferta Especial! Obtenga CactusVPN por $2.7 / mes!

- IKEv2 vs. Otros protocolos VPN

- IKEv2 vs.L2TP/IPsec

- IKEv2 vs. IPsec

- IKEv2 vs. OpenVPN

- IKEv2 vs. PPTP

- IKEv2 vs. WireGuard®

- IKEv2 vs. SoftEther

- IKEv2 vs. SSTP

- Entonces, ¿Es el Protocolo IKEv2 una Buena Opción?

- ¿Qué Es IKEv2? En conclusión

¿Qué Es IKEv2?

IKEv2 (Intercambio de claves por Internet versión 2) es un protocolo de cifrado VPN que gestiona las acciones de solicitud y respuesta. Se asegura de que el tráfico sea seguro al establecer y manejar el atributo SA (Asociación de seguridad) dentro de un conjunto de autenticación, generalmente IPsec, ya que IKEv2 se basa básicamente en él y está integrado en él.

IKEv2 fue desarrollado por Microsoft junto con Cisco, y es el sucesor de IKEv1.

Así es como funciona IKEv2

Al igual que cualquier protocolo VPN, IKEv2 es responsable de establecer un túnel seguro entre el cliente VPN y el servidor VPN. Lo hace autenticando primero el cliente y el servidor, y luego acordando qué métodos de cifrado se utilizarán

Ya mencionamos que IKEv2 maneja el atributo SA, pero ¿qué es SA? En pocas palabras, es el proceso de establecer atributos de seguridad entre dos entidades de red (en este caso, el cliente VPN y el servidor VPN). Lo hace generando la misma clave de cifrado simétrica para ambas entidades. Dicha clave se utiliza para cifrar y descifrar todos los datos que viajan a través del túnel VPN.

Detalles técnicos generales Sobre IKEv2

- IKEv2 es compatible con los últimos algoritmos de cifrado de IPsec, junto con varios otros cifrados de cifrado.

- Generalmente, el demonio IKE (un programa que se ejecuta como un proceso en segundo plano) se ejecuta en el espacio de usuario (memoria del sistema dedicada a ejecutar aplicaciones), mientras que la pila IPsec se ejecuta en el espacio del núcleo (el núcleo del sistema operativo). Eso ayuda a aumentar el rendimiento.

- El protocolo IKE utiliza paquetes UDP y el puerto UDP 500. Normalmente, se necesitan de cuatro a seis paquetes para crear la SA.

- IKE se basa en los siguientes protocolos de seguridad subyacentes:

- ISAKMP (Protocolo de Administración de Claves y Asociación de Seguridad de Internet)

- SKEME (Mecanismo Versátil de Intercambio Seguro de Claves)

- OAKLEY (Protocolo de Determinación de Claves Oakley)

- El protocolo VPN IKEv2 es compatible con MOBIKE (IKEv2 Mobility and Multihoming Protocol), una función que permite al protocolo resistir los cambios de red.

- IKEv2 admite PFS (Secreto directo perfecto).

- Mientras que IKEv2 fue desarrollado por Microsoft junto con Cisco, hay implementaciones de código abierto del protocolo (como OpenIKEv2, Openswan y strongSwan).

- IKE utiliza certificados X. 509 cuando maneja el proceso de autenticación.

IKEv1 vs. IKEv2

Aquí hay una lista de las principales diferencias entre IKEv2 e IKEv1:

- IKEv2 ofrece soporte para el acceso remoto de forma predeterminada gracias a su autenticación EAP.

- IKEv2 está programado para consumir menos ancho de banda que IKEv1.

- El protocolo VPN IKEv2 utiliza claves de cifrado para ambos lados, lo que lo hace más seguro que IKEv1.

- IKEv2 tiene soporte MOBIKE, lo que significa que puede resistir los cambios de red.

- IKEv1 no tiene un recorrido NAT incorporado como lo hace IKEv2.

- A diferencia de IKEv1, IKEv2 puede detectar si un túnel VPN está «vivo» o no. Esta característica permite a IKEv2 restablecer automáticamente una conexión interrumpida.

- El cifrado IKEv2 admite más algoritmos que IKEv1.

- IKEv2 ofrece una mayor fiabilidad a través de números de secuencia y agradecimientos mejorados.

- El protocolo IKEv2 determinará primero si el solicitante existe realmente antes de proceder a realizar cualquier acción. Debido a eso, es más resistente a los ataques DoS.

¿Es Seguro IKEv2?

Sí, IKEv2) es un protocolo seguro de usar. Admite cifrado de 256 bits y puede usar cifrados como AES, 3DES, Camelia y ChaCha20. Además, IKEv2 / IPsec también es compatible con PFS + la función MOBIKE del protocolo garantiza que su conexión no se caiga al cambiar de red.

Otra cosa que vale la pena mencionar es que el proceso de autenticación basado en certificados de IKEv2 se asegura de que no se realice ninguna acción hasta que se determine y confirme la identidad del solicitante.

Además, es cierto que Microsoft trabajó en IKEv2, y esa no es una corporación muy confiable. Sin embargo, no trabajaron en el protocolo solo, sino junto con Cisco. Además, IKEv2 no es de código cerrado por completo, ya que existen implementaciones de código abierto del protocolo.

Aún así, debemos abordar tres problemas de seguridad relacionados con IKEv2 / IPsec:

Problemas de contraseña

En 2018, salieron a la luz algunas investigaciones que destacaron las posibles debilidades de seguridad de IKEv1 e IKEv2. Los problemas de IKEv1 no deberían preocuparle mientras no utilice el protocolo. En cuanto al problema de IKEv2, parece que podría ser hackeado con relativa facilidad si la contraseña de inicio de sesión que utiliza es débil.

Sin embargo, eso normalmente no es un gran problema de seguridad si está utilizando una contraseña segura. Lo mismo se puede decir si está utilizando un servicio VPN de terceros, ya que manejarán las contraseñas de inicio de sesión IKEv2 y la autenticación en su nombre. Mientras elija un proveedor decente y seguro, no debería haber problemas.

Explotación de ISAKMP por parte de la NSA

La revista alemana Der Spiegel publicó presentaciones filtradas de la NSA que afirmaban que la NSA podía explotar IKE e ISAKMP para descifrar el tráfico IPsec. En caso de que no lo supiera, IPsec utiliza ISAKMP para implementar negociaciones de servicios VPN.

Desafortunadamente, los detalles son un poco vagos, y no hay una forma exacta de garantizar que las presentaciones sean válidas. En caso de que esté muy preocupado por este problema, debe evitar configurar la conexión por su cuenta y, en su lugar, obtener una conexión IKEv2 de un proveedor de VPN confiable que utiliza potentes cifrados de cifrado.

Ataques Man-in-the-Middle

Parece que las configuraciones VPN IPsec que están destinadas a permitir que se negocien múltiples configuraciones podrían estar sujetas a ataques de degradación (un tipo de ataques Man-in-the-Middle). Esto puede suceder incluso si se usa IKEv2 en lugar de IKEv1.

Afortunadamente, el problema se puede evitar si se utilizan configuraciones más estrictas y si los sistemas cliente se segregan cuidadosamente en varios puntos de acceso de servicio. Lo que eso significa en inglés es que si el proveedor de VPN hace bien su trabajo, no debería tener que preocuparse por esto.

¿IKEv2 es rápido?

Sí, IKEv2 / IPsec ofrece velocidades en línea decentes. De hecho, es uno de los protocolos VPN más rápidos que están disponibles para los usuarios en línea, potencialmente tan rápidos como PPTP o SoftEther. Y todo gracias a su arquitectura mejorada y a su eficiente proceso de intercambio de mensajes de respuesta/solicitud. Además, el hecho de que se ejecute en el puerto UDP 500 garantiza una baja latencia.

Mejor aún, debido a su función MOBIKE, no necesita preocuparse por que las velocidades de IKEv2 se reduzcan o se interrumpan cuando cambia de red.

Ventajas y desventajas de IKEv2

Ventajas

- La seguridad de IKEv2 es bastante sólida, ya que admite múltiples cifrados de gama alta.

- A pesar de su alto estándar de seguridad, IKEv2 ofrece velocidades en línea rápidas.

- IKEv2 puede resistir fácilmente los cambios de red debido a su compatibilidad con MOBIKE, y puede restaurar automáticamente las conexiones caídas.

- IKEv2 está disponible de forma nativa en dispositivos BlackBerry y también se puede configurar en otros dispositivos móviles.

- Configurar una conexión VPN IKEv2 es relativamente simple.

Desventajas

- Dado que IKEv2 solo utiliza el puerto UDP 500, un firewall o administrador de red podría bloquearlo.

- IKEv2 no ofrece tanta compatibilidad multiplataforma como otros protocolos (PPTP, L2TP, OpenVPN, SoftEther).

¿Qué Es el Soporte de VPN IKEv2?

La compatibilidad con IKEv2 VPN es básicamente cuando un proveedor de VPN de terceros ofrece acceso a conexiones IKEv2/IPsec a través de su servicio. Afortunadamente, cada vez más proveedores de VPN han comenzado a reconocer la importancia de este protocolo para los usuarios móviles, por lo que es más probable que encuentre servicios que ofrezcan conexiones IKEv2 ahora que antes.

Sin embargo, recomendamos elegir un proveedor de VPN que ofrezca acceso a múltiples protocolos VPN. Si bien IKEv2 / IPsec es un gran protocolo para dispositivos móviles, no está de más tener una copia de seguridad decente (como OpenVPN o SoftEther) cuando usas otros dispositivos en casa

¿Necesitas una VPN IKEv2 en la que puedas confiar?

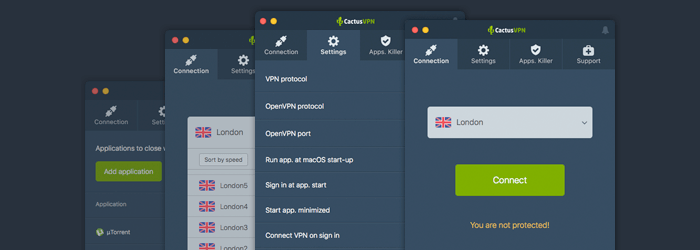

CactusVPN es justo el servicio que necesita. Ofrecemos conexiones IKEv2 / IPsec de alta velocidad que están aseguradas con AES, Curva elíptica NIST de 256 bits, SHA-256 y RSA-2048. Además, protegemos su privacidad al no registrar ninguno de sus datos, y nuestro servicio viene equipado con protección contra fugas de DNS y un interruptor de apagado

Además de eso, debe saber que IKEv2 no será la única opción a su disposición. También ofrecemos acceso a otros protocolos VPN: OpenVPN, SoftEther, SSTP, L2TP / IPsec y PPTP.

Configure una conexión IKEv2 Con extrema facilidad

Puede configurar un túnel IKEv2 / IPsec con solo unos pocos clics si utiliza CactusVPN. Ofrecemos múltiples clientes compatibles multiplataforma que son muy fáciles de usar.

Oferta Especial! Obtenga CactusVPN por $2.7 / mes!

Y una vez que se convierta en cliente de CactusVPN, todavía le cubriremos la espalda con una garantía de devolución de dinero de 30 días.

Guardar 72 Ahora

IKEv2 vs. Otros protocolos VPN

Antes de comenzar, debemos mencionar que cuando hablemos de IKEv2 en esta sección, nos referiremos a IKEv2 / IPsec, ya que ese es el protocolo que generalmente ofrecen los proveedores de VPN. Además, IKEv2 normalmente no se puede usar por sí solo, ya que es un protocolo construido dentro de IPsec (por lo que está emparejado con él). Con eso fuera del camino, comencemos:

IKEv2 vs.L2TP/IPsec

Tanto L2TP como IKEv2 generalmente están emparejados con IPsec cuando son ofrecidos por proveedores de VPN. Eso significa que tienden a ofrecer el mismo nivel de seguridad. Aún así, mientras que L2TP / IPsec es de código cerrado, hay implementaciones de código abierto de IKEv2. Eso, y Snowden ha afirmado que la NSA ha debilitado L2TP/IPsec, aunque no hay evidencia real para respaldar esa afirmación.

IKEv2 / IPsec es más rápido que L2TP/IPsec, ya que L2TP / IPsec consume más recursos debido a su función de doble encapsulación, y también lleva más tiempo negociar un túnel VPN. Y aunque ambos protocolos utilizan prácticamente los mismos puertos debido a que están emparejados con IPsec, L2TP/IPsec podría ser más fácil de bloquear con un firewall NAT, ya que L2TP a veces tiende a no funcionar bien con NAT, especialmente si el paso a través de L2TP no está habilitado en el enrutador.

Además, ya que estamos en el tema de la estabilidad, debe mencionarse que IKEv2 es mucho más estable que L2TP/IPsec, ya que puede resistir los cambios de red. Básicamente, eso significa que puede cambiar de una conexión WiFi a una conexión de plan de datos sin que se interrumpa la conexión IKEv2. Sin mencionar que incluso si una conexión IKEv2 se interrumpe, se restaura de inmediato.

En cuanto a la accesibilidad, L2TP/IPsec está disponible de forma nativa en más plataformas que IKEv2/IPsec, pero IKEv2 está disponible en dispositivos BlackBerry.

En general, parece que IKEv2 / IPsec es una mejor opción para los usuarios móviles, mientras que L2TP / IPsec funciona bien para otros dispositivos.

En caso de que desee obtener más información sobre L2TP, siga este enlace.

IKEv2 vs. IPsec

IKEv2/IPsec es mucho mejor en todos los aspectos que IPsec, ya que ofrece los beneficios de seguridad de IPsec junto con las altas velocidades y la estabilidad de IKEv2. Además, no se puede comparar IKEv2 por sí solo con IPsec, ya que IKEv2 es un protocolo que se utiliza dentro del conjunto de protocolos IPsec. Además, IKEv2 se basa esencialmente en el túnel IPsec.

Si desea leer más sobre IPsec, consulte nuestro artículo al respecto.

IKEv2 vs. OpenVPN

OpenVPN es extremadamente popular entre los usuarios en línea debido a su seguridad mejorada, pero debe saber que IKEv2 puede ofrecer un nivel similar de protección. Es cierto que IKEv2 protege la información a nivel de IP, mientras que OpenVPN lo hace a nivel de transporte, pero en realidad no es algo que deba marcar una gran diferencia.

Sin embargo, no podemos negar el hecho de que OpenVPN al ser de código abierto lo convierte en una opción más atractiva que IKEv2. Por supuesto, eso ya no se convierte en un problema tan grande si utiliza implementaciones de código abierto de IKEv2.

En términos de velocidades en línea, IKEv2 suele ser más rápido que OpenVPN, incluso cuando OpenVPN utiliza el protocolo de transmisión UDP. Por otro lado, es mucho más difícil para un administrador de red bloquear las conexiones OpenVPN, ya que el protocolo utiliza el puerto 443, que es el puerto de tráfico HTTPS. IKEv2, desafortunadamente, solo usa el puerto UDP 500 que un administrador de red puede bloquear sin tener que preocuparse por detener otro tráfico en línea vital.

En cuanto a la estabilidad de la conexión, ambos protocolos funcionan bastante bien, pero IKEv2 supera a OpenVPN en dispositivos móviles, ya que puede resistir los cambios de red. Es cierto que OpenVPN se puede configurar para hacer lo mismo con el comando «float», pero no es tan eficiente y estable como lo es IKEv2.

En cuanto al soporte multiplataforma, IKEv2 está un poco por detrás de OpenVPN, pero funciona en dispositivos BlackBerry. Además, IKEv2 suele ser un poco más fácil de configurar, ya que normalmente está integrado de forma nativa en las plataformas en las que está disponible.

¿Desea obtener más información sobre OpenVPN? Aquí hay una guía detallada que escribimos sobre él

IKEv2 vs. PPTP

IKEv2 es generalmente una opción mucho mejor que PPTP simplemente porque es mucho más seguro que él. Por un lado, ofrece soporte para claves de cifrado de 256 bits y cifrados de alta gama como AES. Además, por lo que sabemos, el tráfico IKEv2 aún no ha sido descifrado por la NSA. No se puede decir lo mismo del tráfico PPTP.

Además de eso, PPTP es mucho menos estable que IKEv2. No puede resistir los cambios de red con facilidad como IKEv2, y, lo que es peor, es extremadamente fácil de bloquear con un firewall, especialmente un firewall NAT, ya que PPTP no es compatible de forma nativa con NAT. De hecho, si el paso a través de PPTP no está habilitado en un enrutador, ni siquiera se puede establecer una conexión PPTP.

Normalmente, uno de los principales aspectos destacados de PPTP que lo hacen destacar de su competencia es su muy alta velocidad. Bueno, lo curioso es que IKEv2 es capaz de ofrecer velocidades similares a las que ofrece PPTP.

Básicamente, la única forma en que PPTP es mejor que IKEv2 es cuando se trata de disponibilidad y facilidad de configuración. Verás, PPTP está integrado de forma nativa en toneladas de plataformas, por lo que configurar una conexión es extremadamente simple. Aún así, podría no ser el caso en el futuro, ya que el soporte nativo para PPTP ha comenzado a eliminarse de las versiones más recientes de algunos sistemas operativos. Por ejemplo, PPTP ya no está disponible de forma nativa en iOS 10 y macOS Sierra.

En general, siempre debe elegir IKEv2 sobre PPTP si es posible.

Si desea obtener más información sobre PPTP y averiguar por qué es una opción tan arriesgada, siga este enlace.

IKEv2 vs. WireGuard®

Sus datos deben estar seguros con ambos protocolos. Pero si desea un enfoque más moderno de la criptografía, debe atenerse a WireGuard. Y aunque IKEv2 tiene algunas implementaciones de código abierto, la mayoría de los proveedores no las usan.

Al igual que L2TP/IPsec, IKEv2/IPsec es más fácil de bloquear porque utiliza menos puertos: UDP 500, Protocolo ESP IP 50, UDP 4500. En el lado positivo, IKEv2 ofrece MOBIKE, una característica que permite que el protocolo resista los cambios de red. Por lo tanto, si cambia de WiFi a datos móviles en dispositivos móviles, su VPN no debe desconectarse.

Ambos protocolos son muy rápidos. A veces tenemos velocidades más rápidas con WireGuard, pero no por mucho.

Ambos funcionan en la mayoría de los sistemas operativos. La única diferencia es que IKEv2 / IPsec está disponible de forma nativa en dispositivos BlackBerry.

Ya sea que necesite velocidad o seguridad (o ambas), cualquiera de los protocolos es una excelente opción. Tal vez se adhiera a IKEv2/IPsec si está utilizando un teléfono inteligente, ya que la función MOBIKE es realmente útil.

En caso de que desee obtener más información sobre Wireguard, aquí hay un enlace a nuestra guía.

IKEv2 vs. SoftEther

Tanto IKEv2 como SoftEther son protocolos bastante seguros, y aunque SoftEther podría ser más confiable porque es de código abierto, también puede encontrar implementaciones de código abierto de IKEv2. Ambos protocolos también son muy rápidos, aunque el SoftEther podría ser un poco más rápido que el IKEv2.

Cuando se trata de estabilidad, las cosas son diferentes. Por un lado, SoftEther es mucho más difícil de bloquear con un firewall porque se ejecuta en el puerto 443 (el puerto HTTPS). Por otro lado, la función MOBIKE de IKEv2 le permite resistir sin problemas los cambios de red (como cuando cambia de una conexión WiFi a una de plan de datos).

También puede interesarle saber que, si bien el servidor VPN de SoftEther tiene soporte para los protocolos IPsec y L2TP/IPsec (entre otros), no tiene soporte para el protocolo IKEv2/IPsec.

Al final, SoftEther es una opción mucho mejor que IKEv2, aunque es posible que prefiera usar IKEv2 si es un usuario móvil, especialmente porque está disponible en dispositivos BlackBerry.

Si desea obtener más información sobre SoftEther, consulte este enlace.

IKEv2 vs. SSTP

IKEv2 y SSTP ofrecen un nivel de seguridad similar, pero SSTP es mucho más resistente al firewall, ya que utiliza el puerto TCP 443, un puerto que normalmente no se puede bloquear. Por otro lado, SSTP no está disponible en tantas plataformas como IKEv2. SSTP solo está integrado en sistemas Windows (Vista y superiores), y se puede configurar en enrutadores, Linux y Android. IKEv2 funciona en todas esas plataformas y más (dispositivos macOS, iOS, FreeBSD y BlackBerry).

Tanto IKEv2 como SSTP fueron desarrollados por Microsoft, pero IKEv2 fue desarrollado por Microsoft junto con Cisco. Eso lo hace un poco más confiable que SSTP, que es propiedad exclusiva de Microsoft, una compañía que ha entregado a la NSA acceso a mensajes cifrados en el pasado, y que también forma parte del programa de vigilancia PRISM.

En términos de velocidades de conexión, ambos protocolos están bastante vinculados, pero es muy probable que IKEv2 sea más rápido que SSTP. ¿Por qué? Porque las velocidades de SSTP a menudo se comparan con las velocidades de OpenVPN, y ya hemos mencionado que IKEv2 es más rápido que OpenVPN. Además de eso, también está el hecho de que SSTP solo usa TCP, que es más lento que UDP (el protocolo de transmisión utilizado por IKEv2).

¿Está interesado en obtener más información sobre SSTP? Aquí hay un artículo que escribimos al respecto.

Entonces, ¿Es el Protocolo IKEv2 una Buena Opción?

Sí, IKEv2 es una buena opción para una experiencia en línea segura y fluida. Le recomendamos que utilice OpenVPN o SoftEther, pero si esas opciones no están disponibles por alguna razón, IKEv2 también funciona bien, especialmente si usa su móvil y viaja con frecuencia.

¿Qué Es IKEv2? En conclusión

IKEv2 es tanto un protocolo VPN como un protocolo de cifrado utilizado dentro de la suite IPsec.

Esencialmente, se utiliza para establecer y autenticar una comunicación segura entre un cliente VPN y un servidor VPN.

IKEv2 es muy seguro de usar, ya que tiene soporte para potentes cifrados de cifrado, y también mejoró todos los defectos de seguridad que estaban presentes en IKEv1. Además, IKEv2 es una excelente opción para los usuarios móviles debido a su soporte MOBIKE que permite que las conexiones IKEv2 resistan los cambios de red.

Sin embargo, recomendamos elegir un proveedor de VPN que ofrezca acceso a múltiples protocolos junto con IKEv2. Si bien es una gran opción para los usuarios móviles, no está de más tener protocolos aún mejores (como OpenVPN y SoftEther) como alternativa para otros dispositivos.